Когда вы слышите о „цифровом удостоверении личности“, „европейском идентификационном кошельке“ или „кошельке EUDI“, сначала это звучит абстрактно - почти как очередной сложный IT-проект из Брюсселя. Многие люди никогда не слышали о „eIDAS 2.0“, лежащем в основе нормативных актов ЕС. И все же этот проект в долгосрочной перспективе затронет практически каждого гражданина Европейского союза.

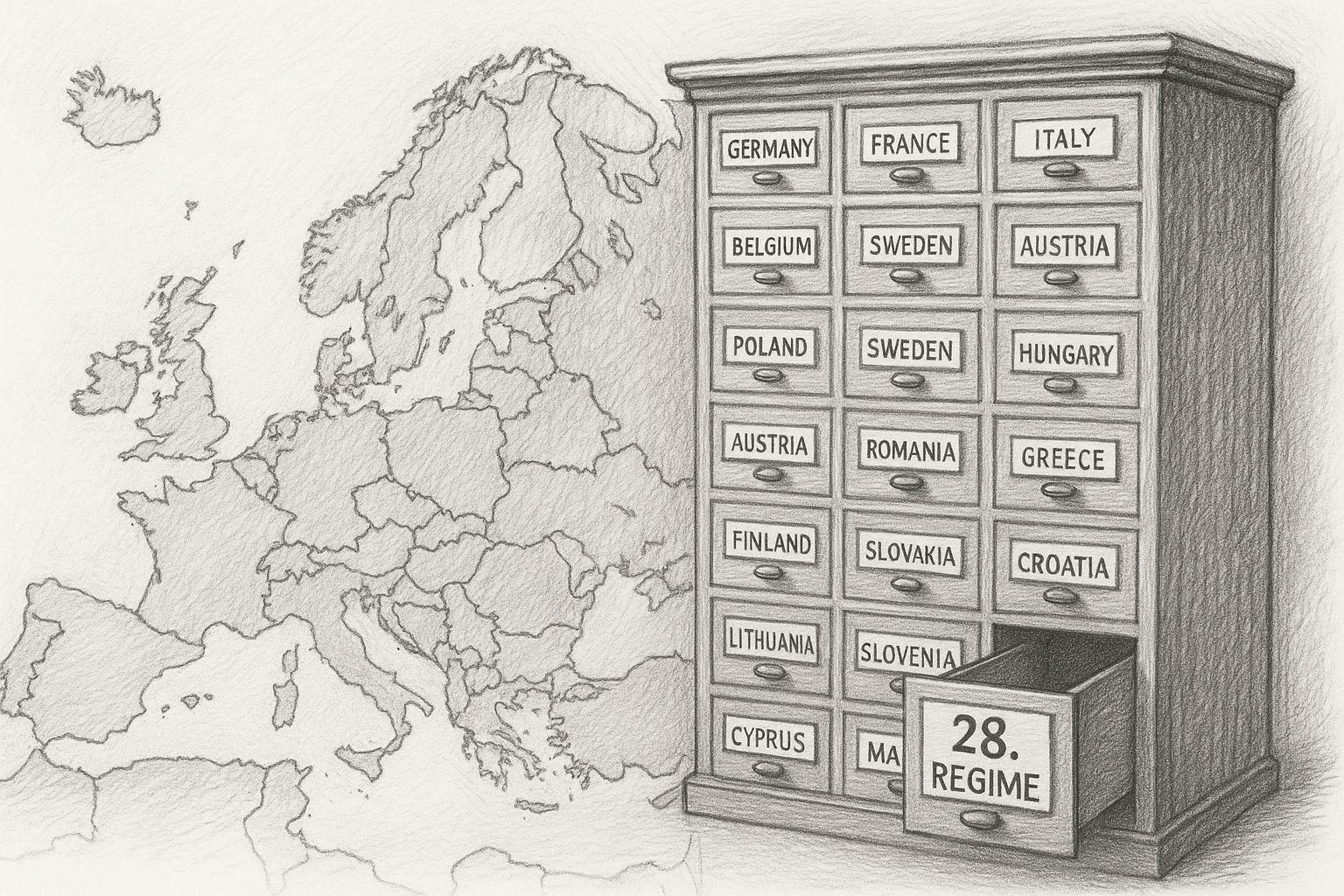

По сути, речь идет о том, что мы уже несколько десятилетий носим с собой в повседневной жизни на бумаге или в виде пластиковой карты: об официальном подтверждении нашей личности. До сих пор у нас были различные документы - удостоверение личности, водительское удостоверение, карточка медицинского страхования, налоговый идентификатор, логин счета, страховой номер. Каждая система работает отдельно, каждая имеет свои процессы, часто запутанные, а иногда и раздражающие.

В настоящее время ЕС преследует цель объединить эти разрозненные области идентификации в стандартизированное цифровое решение. Своеобразное цифровое удостоверение личности на смартфоне, которое можно использовать для общения с властями, банковских операций, доступа к медицине, билетов, контрактов и многих других ситуаций. Форма, выбранная для этого, называется „кошелек“: приложение, содержащее все важные цифровые доказательства личности.

Тема действительно очень сложная и несколько сухая, поэтому я постараюсь изложить все максимально кратко и понятно в этой довольно объемной статье.

Последние новости о цифровом идентификаторе и eIDAS 2.0

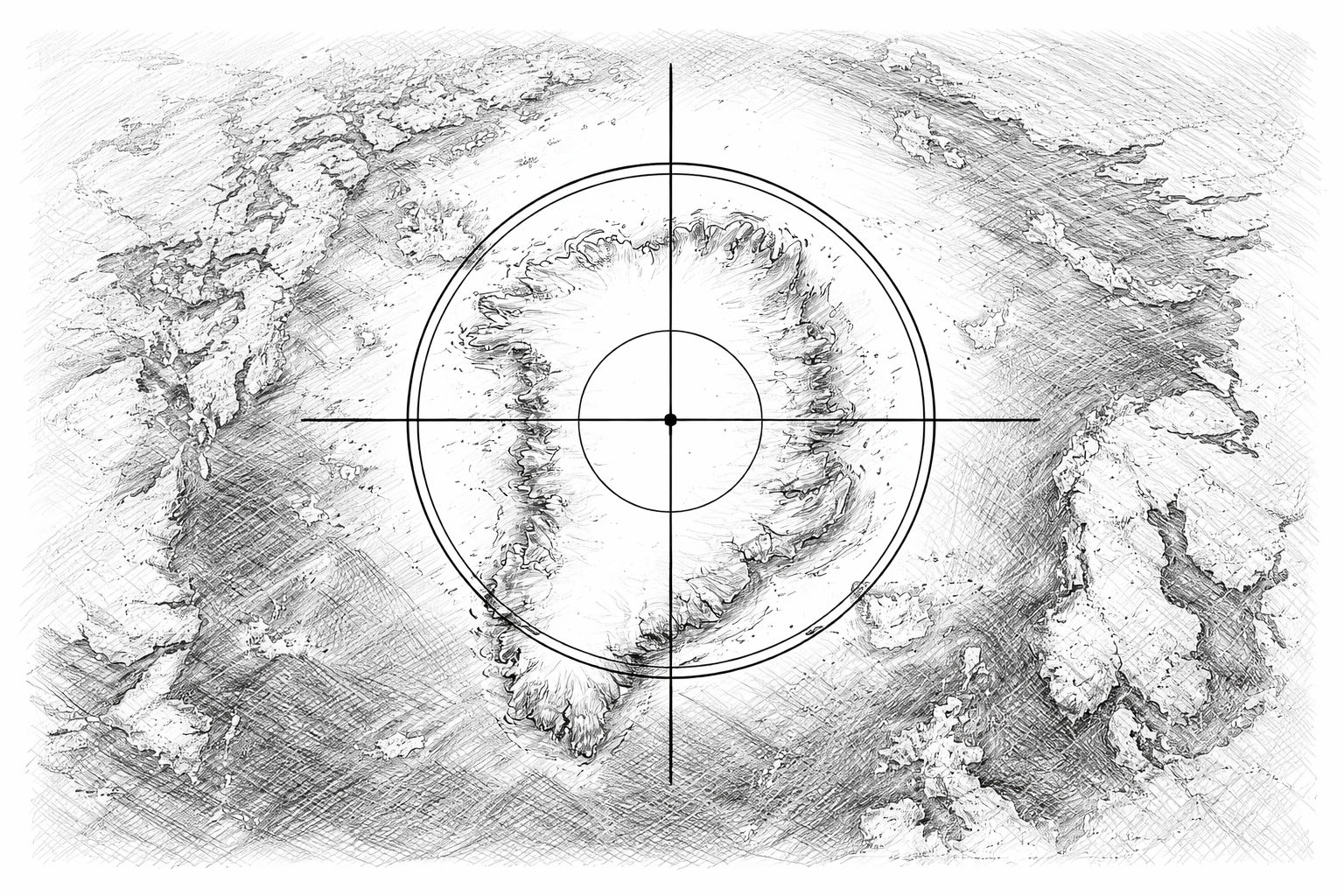

01.04.2026: Испания управляет Создание цифровых идентификаторов в рамках eIDAS 2.0 активно продвигается вперед. Государственное агентство по цифровой трансформации инвестирует средства в стартап, который разрабатывает решения по безопасной идентификации для компаний. Это финансирование является частью более крупной частно-государственной инициативы и показывает, как государства-члены разрабатывают собственные технологии для реализации европейских требований. Целью eIDAS 2.0 является создание стандартизированной цифровой идентификации по всей Европе, например, в виде кошелька, с помощью которого граждане и компании смогут идентифицировать себя в Интернете и использовать цифровые доказательства. В то же время очевидно, что внедрение продвигается не только с точки зрения регулирования, но и с точки зрения технологий. Национальные инвестиции, например в Испании, подчеркивают конкуренцию за собственные решения в Европе. В результате цифровая идентификация все больше превращается из политической концепции в конкретный рынок, имеющий стратегическое значение для государств, компаний и цифровой инфраструктуры.

Почему европейское решение? Официальная идея, лежащая в его основе

Европейский союз рассуждает трезво:

- Граждане должны иметь возможность идентифицировать себя в цифровом виде в любой точке Европы.

- Компании и органы власти должны иметь возможность надежно проверить, действительно ли человек является тем, за кого себя выдает.

- Кошелек должен обеспечивать удобство - меньше паролей, меньше бумаги, меньше отдельных логинов.

На первый взгляд, официальная концепция звучит современно и прагматично: вместо 20 различных методов доступа достаточно одного стандартизированного механизма идентификации. В основе этого принципа лежит логика: „Идентифицировал один раз - используй безопасно везде“.“

История и предпосылки

Это основано на Регламенте (ЕС) № 910/2014 („eIDAS“) об электронной идентификации и доверительных услугах, который применяется в государствах-членах с 2016 года. В июне 2021 года Европейская комиссия представила Предложение для проведения комплексной реформы с целью создания стандартной цифровой идентификации для граждан ЕС. Новый регламент вступил в силу 20 мая 2024 года. Регламент (ЕС) 2024/1183 („eIDAS 2.0“ или „European Digital Identity Framework“) вступила в силу.

Это обязывает страны-участницы предоставить решение по кошельку к установленной дате.

Текущее состояние (по состоянию на середину/конец 2025 года)

- Комиссия ЕС сообщает, что все государства-члены до 2026 года должны предлагать как минимум один сертифицированный кошелек.

- Подготовительная работа и пилотные проекты уже ведутся в Германии, например, испытания технических Модели песочниц.

- В нескольких странах-членах ЕС проводятся широкомасштабные пилотные проекты по тестированию таких вариантов использования, как мобильные водительские права, образование, платежи и демаркация.

- Технические акты, обеспечивающие безопасность, совместимость и функциональность, являются опубликовано или публикуются - например, спецификации архитектур кошельков.

Outlook - что дальше?

- К концу 2026 года каждая страна-член ЕС должна предложить кошелек, соответствующий общим стандартам ЕС.

- В последующие годы (например, до декабря 2027 года) Частные и регулируемые услуги (банки, медицинские учреждения и т.д.) могут быть обязаны принимать кошелек в качестве средства идентификации.

- Долгосрочная цель ЕС: К 2030 году большинство граждан ЕС используют цифровую идентификацию.

- Остаются технические и организационные проблемы: Взаимодействие через границы, стандарты защиты данных, деловая и официальная практика во многих случаях нуждаются в адаптации.

Что технически можно положить в кошелек, а что нет

Основные данные (PID)

Европейский идентификационный кошелек не должен содержать всю информацию о гражданине, которой располагает государство. Вместо этого он должен содержать так называемые идентификационные данные человека (PID). Они содержат основные идентификационные данные, которые также можно найти на удостоверении личности:

- Имя

- Дата рождения

- Национальность

- Идентификационный номер

Эти данные проверяются один раз - например, с помощью чипа в удостоверении личности или другой государственной процедуры - и затем передаются в кошелек.

Дополнительные доказательства (документы)

В дополнение к этой основе можно хранить дополнительные „цифровые доказательства“. Именно эта область делает кошелек мощным - и в то же время критически важным. Возможные дополнительные доказательства:

- цифровое водительское удостоверение

- Степень

- Доказательство медицинского страхования

- Подтверждение проживания

- электронная подпись для договоров

- Доступ к банковским счетам или платежным услугам

Не все из этого является обязательным. Платформа построена таким образом, что теоретически это возможно - то, что будет использовано в дальнейшем, зависит от национальных решений и экономических интересов.

Техническое обещание: „Все остается на местах“.“

ЕС подчеркивает, что кошелек находится локально на смартфоне. Это означает, что

- Доказательства хранятся в памяти устройства.

- Контроль должен оставаться за пользователем.

- Раскрывается только то, что необходимо для совершения сделки („выборочное раскрытие“).

Это звучит обнадеживающе, а также является современным подходом за десятилетия развития цифровых технологий - отказ от больших централизованных баз данных в пользу пользовательского контроля.

С чего начинается скептицизм

Многие критики согласны с тем, что технология хорошо продумана. Беспокойство вызывает не столько место, где хранятся данные, сколько общая система, в которой работает кошелек. Ведь даже если все данные хранятся локально, каждая транзакция требует

- подключение к услуге („Relying Party“),

- Сертификаты, подтверждающие действительность доказательств,

- Протоколы, подтверждающие проведение обзора.

При этом генерируются метаданные - время, местоположение, тип доказательства, личность получающей службы. И именно комбинацию этих метаданных специалисты по защите данных относят к потенциально опасным.

Официальные механизмы защиты - и их пределы

Кошелек должен передавать только то, что действительно необходимо сервису. Например: чтобы получить доступ в бар, не нужно передавать дату рождения, только „старше 18 лет“. Это полезная функция, но не более того:

- осуществление провайдерами

- правила сертификации

- и техническая целостность приложения

Криптография и сертификаты

Данные защищены криптографически. Это означает, что получатель может проверить, является ли доказательство подлинным. Никто не сможет изменить содержимое в пути. Однако криптография не решает проблему того, кто может увидеть, что доказательство было запрошено.

„Списки доверенных лиц“

В каждой стране существует список доверенных поставщиков услуг. Только они имеют право читать доказательства. Звучит как контроль, но критики спрашивают: кто решает, кто входит в этот список? Как предотвратить злоупотребления, если в них замешаны политические или экономические интересы?

Почему эта первая глава так важна

В этой главе мы намеренно делаем акцент на четкой, понятной основе - ведь без нее невозможно понять последующие пункты критики. Строго говоря, сам кошелек - это технический инструмент, который улучшает многие вещи. Однако на самом деле речь идет не о приложении, а о связи данных во всех сферах жизни.

И именно эта связность впоследствии - в следующих главах - станет центральной темой:

- Здоровье

- Банк

- цифровые валюты

- Государственные системы

- Страхование

- Данные о мобильности

- Услуги связи

Чем больше систем используют одну и ту же функцию привязки идентификационных данных, тем проще объединить узлы данных - добровольно, намеренно или непреднамеренно.

Подкаст "Электронное правительство" о цифровом идентификаторе ЕС

Невидимая логика связывания

Определение цифровой идентичности как „якоря“ для различных сфер жизни автоматически создает потенциал для объединения информации, которая раньше была разрозненной. Сам кошелек не является проблемой - это инструмент. Реальный риск заключается в интерфейсах, с помощью которых органы власти, компании медицинского страхования, банки и частные провайдеры используют эту идентификацию для доступа к собственным базам данных.

Именно в этих интерфейсах и проявляется сила связи. И не потому, что „кто-то все бросил вместе“, а потому, что общие идентификационные признаки делают это возможным.

Данные о здоровье: Самая чувствительная область из всех

В сфере здравоохранения уже существуют обширные массивы данных, которые накапливались в течение многих лет: диагнозы, методы лечения, счета, данные о неотложной помощи, психологическая информация, истории приема лекарств. Эти данные несут огромную информацию о внутренней жизни человека - не только медицинскую, но также социальную и экономическую.

Сайт Электронная карта пациента (ePA) позволяет объединить эти данные в централизованную структуру для больничных касс и медицинских учреждений. Если для аутентификации доступа по всей Европе используется стандартизированный цифровой идентификатор, создается общая точка отсчета. Такая система не обязательно должна автоматически объединять данные - достаточно наличия технических требований.

К чему это может привести

- Риск бесшумного сдвига увеличивается с каждой сцепкой:

- Удобные функции создают аргументы для новых запросов.

- Кризисные ситуации могут оправдать особый доступ.

- Изменения в законодательстве могут смягчить целевое назначение.

А поскольку данные о здоровье чрезвычайно ценны с экономической точки зрения - ключевое слово: страховые риски, лекарства, психические заболевания, - они также представляют интерес для злоумышленников.

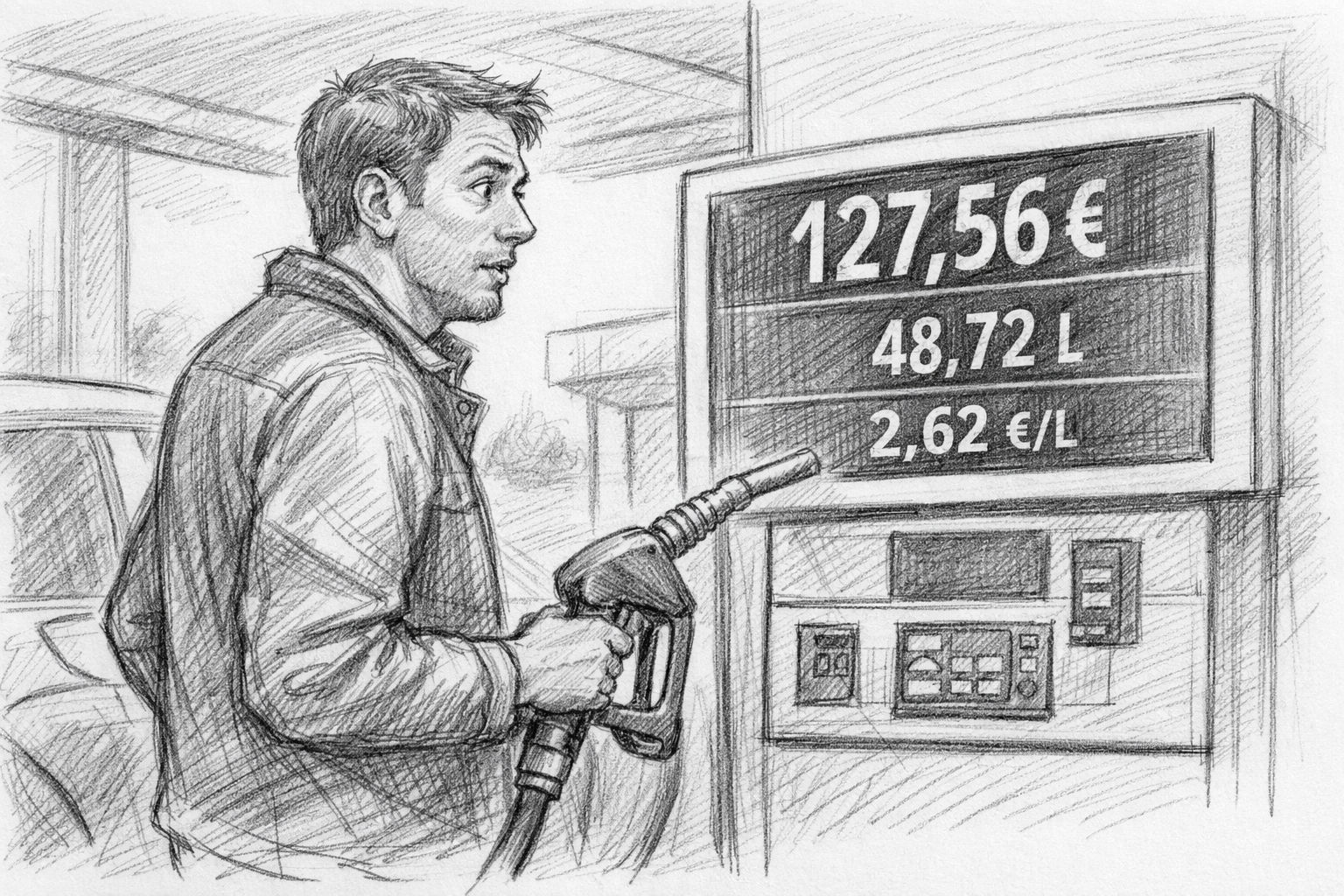

Финансовые данные: Банки, платежные услуги и цифровой евро

Финансовые данные всегда строго регулировались. Однако с принятием европейских правил PSD2/PSD3, цифровым доступом к банкам и планируемым введением цифровой евро появляются новые пути: Удостоверение личности становится входным билетом в систему, в которой каждая транзакция четко привязана к человеку.

Когда граждане идентифицируют себя через кошелек для открытия банковских счетов, авторизации платежей или использования цифровых валют, между ними устанавливается прямая связь.

- личность, подтвержденная государством

- Движения по счетам

- Платежные услуги

- Возможная цифровая валюта будущего

Почему критики здесь особенно бдительны

Денежные потоки гораздо точнее, чем слова, отражают стиль жизни:

Покупки, путешествия, подписки, медицинские платежи, страховые взносы - все складывается в узор. Как только паттерн четко принадлежит одному человеку и может быть объединен с другими областями, финансовая сфера становится зеркалом жизни в целом.

Административные данные: Регистрация, социальные пособия, налоги

Государственные органы часто все еще работают с отдельными системами, но уже несколько лет ведутся внутренние работы по их стандартизации. Цифровой идентификатор служит техническим ключом к стандартизации этих систем в будущем:

- Регистрационные свидетельства

- Данные водительского удостоверения

- Пенсионная информация

- Подтверждение социальных льгот

- Налоговые данные

должны быть четко связаны между собой.

Логика, лежащая в основе административной ссылки

Администрация традиционно аргументирует свою позицию эффективностью: „Вводите данные один раз, а не три - меньше бюрократии“. Но опыт учит:

Благие намерения могут привести к созданию систем, позволяющих очень точно составлять профили граждан. И если впоследствии другие политические идеи приживутся, фундамент уже будет заложен.

Частные и коммерческие источники данных

Кроме того, в экономике существуют огромные объемы данных:

- Покупательское поведение

- Данные о движении через приложения

- Данные о кредитоспособности

- Модели общения

- Телеметрические данные с устройств

Когда системы цифровой идентификации становятся открывающими дверями для подтверждения возраста, подтверждения места жительства или подписания контрактов, создается прямой канал, по которому компании могут сравнивать защищенные идентификационные данные со своими собственными профильными данными.

Экономический стимул

Коммерческие провайдеры редко мыслят сдержанно. Чем точнее профиль, тем адреснее реклама. Чем точнее личность, тем ценнее данные. Чем надежнее аутентификация, тем проще связать учетные записи пользователей.

Это создает стимулы для создания все большего количества ссылок, часто без того, чтобы пользователи могли понять, что происходит на заднем плане.

| Категория данных | Источник данных | Сценарий связывания | Возможные риски | Потенциальное злоупотребление | Указания по технике безопасности |

|---|---|---|---|---|---|

| Основная идентификация (PID) | Удостоверение личности / государственный реестр | Идентификация пользователей для органов власти, банков, порталов здравоохранения | Якорь центральной идентичности, формирование профиля во всех секторах | Государственная слежка, кража личных данных | PIN-код, биометрия, отсутствие разглашения кодов восстановления |

| Данные о здоровье (ePA) | Страховые компании, клиники, медицинские практики | Аутентификация для доступа к ePA через кошелек | Разглашение конфиденциальных диагнозов, шантаж, дискриминация | Продажи в даркнете, страховое мошенничество, злоупотребления работодателей | Отказ от проверки, никаких сторонних приложений для получения данных о здоровье |

| Финансовые данные | Банки, поставщики платежных услуг | Вход в систему/одобрение платежей на основе кошелька | Несанкционированные переводы, захват счета | Захват криминальных счетов, синхронизация данных для кредитоспособности | Лимиты на транзакции, отсутствие SMS-2FA, использование аппаратного токена |

| Платежное поведение (цифровые евро) | Европейский центральный банк, банки | Кошелек как канал авторизации для цифровых платежей | Тонкий мониторинг покупательского поведения | Государственный контроль/профайлинг, коммерческий таргетинг | Используйте только официальные приложения, никаких „оптимизаторов кошелька“.“ |

| Отчетность и налоговые данные | Налоговая служба, регистрационная служба | Вход в кошелек для налоговых порталов / органов власти | Увязка доходов, места жительства, семьи, имущества | Политическое профилирование, автоматизированные санкции | Разделение личных и рабочих устройств |

| Страховые данные | Страховщики всех видов | Проверка кошелька для заключения договора | Профилирование, оценка рисков, отказ от выполнения | Торговля данными, манипуляции с кредитными рейтингами | Не разглашать ненужные доказательства |

| Данные о мобильности и поездках | Транспортные услуги, железная дорога, авиалинии | Привязка билетов с помощью цифрового идентификатора | Профили движения, маршруты поездок, временные схемы | Анализ коммерческого движения, наблюдение за правительственными объектами | Используйте только официальные приложения поставщика. |

| Коммуникационные данные | Телекоммуникационный провайдер | Верификация для SIM-карты/провайдерской учетной записи | Замена SIM-карты, перенос телефонного номера | Захват преступных аккаунтов, социальный скоринг | Установите PIN-код провайдера, активируйте многофакторный режим |

| Кредитоспособность и потребительские профили | Schufa / кредитные агентства / интернет-магазины | Проверка кошелька для проверки кредитоспособности | Автоматизированный отказ, ценовая дискриминация | Коммерческое профилирование, скоринг с помощью искусственного интеллекта | Минимум разрешений, регулярная проверка информации о данных |

| Данные об устройстве и телеметрии | Смартфоны, устройства IoT, приложения | Связь через авторизацию приложений | Захват устройства, вредоносное ПО, отслеживание | Торговля данными приложений, профилирование данных датчиков | Не используйте сомнительные приложения 1TP12, проверяйте авторизацию |

В таблице представлены все соответствующие категории данных, которые потенциально могут быть связаны в контексте цифрового идентификатора.

Суть проблемы: якорь идентичности

Цифровой идентификатор имеет чистую техническую структуру. Теоретически он не является централизованной системой мониторинга. Но он становится якорем идентичности, к которому можно прикрепить всевозможные вещи.

Здравоохранение, финансы, государственные органы, мобильность, страхование, частные службы - все они могут использовать одни и те же идентификационные данные, как только получат на это разрешение. И даже если каждый запрос будет строго регламентирован, одна только техническая возможность вызывает опасения, что в будущем будет объединено больше, чем разрешено сегодня.

Именно здесь и появляются критики: Опасность представляет не отдельная система, а тот факт, что все системы могут быть связаны между собой одним цифровым ключом.

Общий знаменатель: цифровая идентификация как рычаг

Как только цифровая идентификация начинает использоваться в нескольких сферах жизни, автоматически создается властная позиция в месте, где эта идентификация управляется или контролируется. Это происходит независимо от того, хранится ли сам кошелек локально на устройстве.

На самом деле уязвимость возникает не в смартфоне, а в экосистеме, которая формируется вокруг этой личности. И у этой экосистемы есть как минимум три основные точки атаки: Государство, организованная преступность и частный бизнес.

Злоупотребление государством - опасность изменения цели

Государство часто хочет как лучше - но системы растут во все стороны. В кризисные, чрезвычайные или политически накаленные времена государственная власть любит опираться на технические возможности, которые на самом деле создавались для совершенно других целей. История показывает:

- Системы, которые были представлены как „практичные“, впоследствии часто становятся механизмами управления.

- Исключения, которые предполагалось применять лишь в течение „короткого времени“, были продлены и расширены.

- Споры о безопасности быстро приводят к появлению новых прав доступа.

Цифровой идентификатор, который используется повсеместно, позволяет создать стандартный след. Вам даже не нужно считывать содержимое. Достаточно знать, когда, где и с какой целью был сделан запрос на идентификацию.

Политический соблазн связанности

Представьте себе ситуацию, когда государство особенно нуждается в информации в определенных областях - таких как здравоохранение, социальные пособия или финансы. При наличии центрального органа выдачи и сертифицированных разрешений на доступ это было бы политически возможно,

- вводить новые обязательства,

- доступы,

- или сделать исключения постоянными.

А после принятия таких решений их редко кто отменяет.

Молчаливые протоколы

Метаданные создаются даже без технического доступа к контенту. Данные о том, кто, где и когда идентифицирует себя, представляют большую ценность, чем может показаться на первый взгляд. Именно такие данные можно использовать для выведения поведенческих моделей. И именно эти модели подходят для всестороннего государственного анализа, если на то есть политическая воля.

Преступные злоупотребления - организованные нападения и черная экономика

Данные о здоровье уже много лет являются особенно востребованным товаром в даркнете. Причина проста:

- Они имеют постоянную силу.

- Они раскрывают интимные подробности.

- Их можно использовать для шантажа, страхового мошенничества и кражи личных данных.

Уже известны случаи, когда данные медицинских страховок и, в частности, медицинских карт становились доступными - не голливудскими хакерами, а через обычные уязвимости во врачебных кабинетах, клиниках или поставщиках услуг.

Взаимодействие с цифровым идентификатором

Если цифровой идентификатор используется в качестве метода аутентификации для медицинских данных, это открывает новые возможности для злоумышленников:

- Данные доступа могут быть получены с помощью взломанных устройств или фишинга.

- Украденный или подделанный смартфон может стать „настоящей“ личностью.

- Злоумышленники получают доступ к конфиденциальным областям, если кошелек не защищен должным образом.

Как только цифровая идентификация становится входным билетом в различные отрасли, любая утечка в системе становится угрозой для всей сферы жизни человека.

Финансовые преступления и цифровые платежи

В сочетании с платежными сервисами или цифровыми евро он становится особенно привлекательным для злоумышленников:

- Транзакции могут быть подделаны или авторизованы, если кошелек скомпрометирован.

- Денежными потоками можно манипулировать.

- Кража личных данных приводит к огромным финансовым потерям.

А поскольку цифровые системы работают круглосуточно и без выходных, повреждение может произойти в течение нескольких минут или секунд.

Коммерческие злоупотребления - молчаливое профилирование

Компании мыслят категориями профилей, сегментов и целевых групп. Чем точнее аутентифицирована личность, тем легче ее связать с коммерческими данными. Это создает тихое, но опасное давление:

- Проверка возраста

- Проверка адреса

- Способность платить

- Данные о транзакциях

- История покупок

Цифровой идентификатор открывает возможность превратить эти связи в надежное личное дело - не в государственном, а в экономическом смысле.

Когда удобство становится пропуском

Многие сервисы автоматизируют свои процессы, как только становится доступна идентификационная информация, подтвержденная кошельком.

- Просто зарегистрируйтесь

- „Подтвердите цифровой идентификатор“.“

- Подпишите контракт напрямую

То, что удобно для пользователя, дает компаниям возможность объединить профили на разных платформах.

Опасность неизбежности

Как только рынок привыкнет к цифровому идентификатору, возникнет фактическое принуждение:

- Вы не можете зарегистрироваться без кошелька.

- Без цифровой идентификации невозможно получить доступ к определенным услугам.

- Альтернативные маршруты ограничены или неудобны.

Это означает, что решение больше не является добровольным - даже если оно по-прежнему официально обозначено как таковое.

Когда все три пути работают вместе

Самый опасный случай - это не индивидуальное злоупотребление. Это ситуация, когда у государства, криминала и коммерческих структур есть свои интересы - и эти интересы встречаются на одном якоре идентичности.

- Государству нужен контроль и безопасность.

- Преступникам нужны данные и деньги.

- Компаниям нужны профили и покупательская способность.

Каждая из этих целей сложна сама по себе. В сочетании они создают систему, которая знает о поведении человека больше, чем он сам осознает.

Цифровой идентификатор - это связующее звено. Будь то здравоохранение, финансовая система, администрация или частные службы - все они сходятся в едином узле. И если этот узел скомпрометирован, под угрозой оказывается не просто небольшая часть жизни, а весь человек.

Опрос по поводу анонсированного цифрового удостоверения личности

Технические уязвимости и невидимые риски

Криптография защищает содержимое. Однако почти все цифровые процессы создают метаданные: Кто и когда запустил проверку кошелька, какой сервис сделал запрос, какой атрибут был запрошен (например, „старше 18 лет“ или „застрахован“), с какого устройства поступил запрос. Эта сопроводительная информация обычно невелика и незаметна - и в то же время очень информативна. По временным рядам можно восстановить модели движения и поведения, даже не читая соответствующего контента. Таким образом, метаданные не являются „слепым пятном“ - зачастую они представляют собой наиболее ценный компонент для профилирования и мониторинга.

Управление ключами, восстановление и блокчейн

Цифровые идентификаторы основаны на парах ключей. Тот, кто теряет или компрометирует эти ключи, фактически теряет контроль над своей личностью. Восстановление должно быть построено таким образом, чтобы не открывать ни "черный ход" для властей, ни "ворота" для злоумышленников. Сложные вопросы:

- Как вернуть пользователю способность действовать, если его смартфон украден?

- Кто отвечает за перевыпуск?

- Как быстро нужно отзывать сертификаты и как надежно отправить информацию об отзыве всем полагающимся сторонам?

Практическое применение показывает: Процессы переноса, отзыва и восстановления сложны - и именно здесь часто возникают фатальные недостатки.

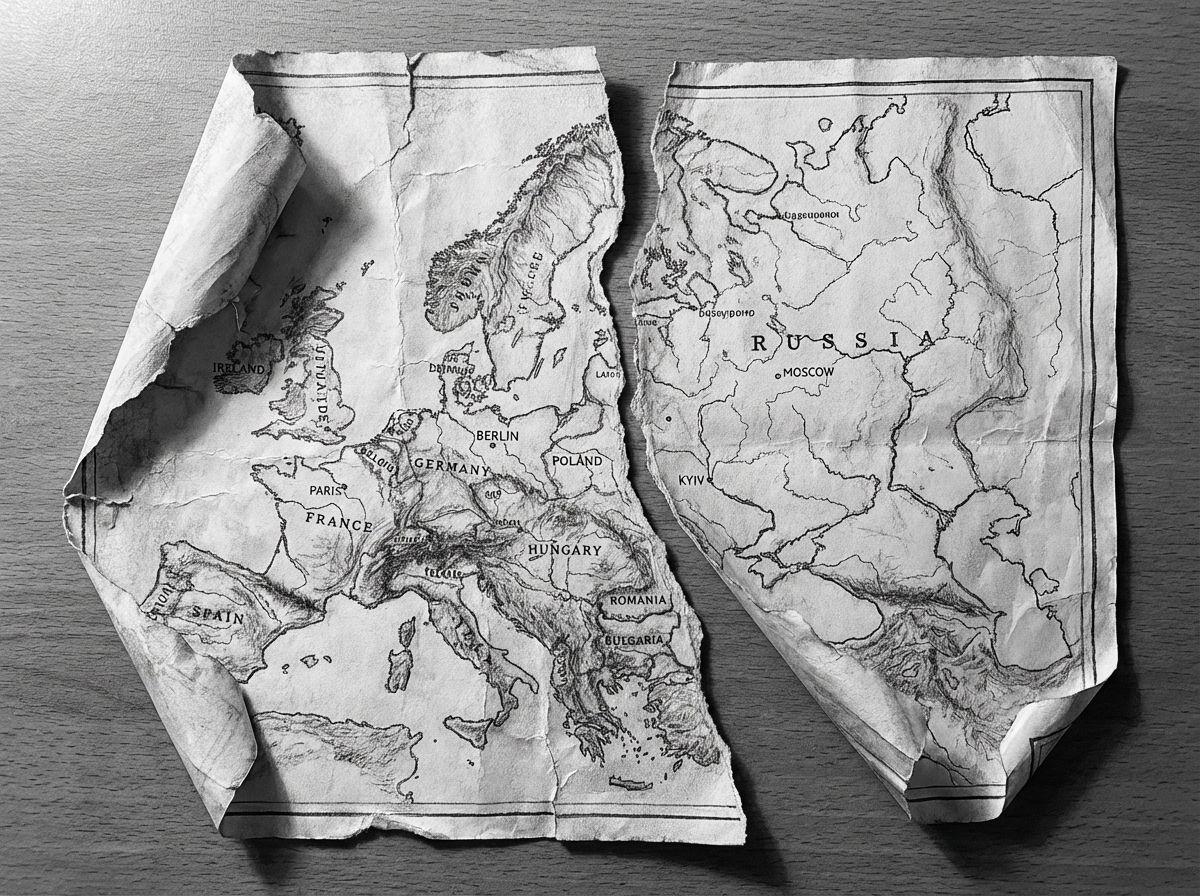

Интероперабельность, доверенные списки и концентрация управления

Для того чтобы кошельки функционировали по всей Европе, необходимы списки доверенных эмитентов, провайдеров кошельков и доверяющих сторон. Эти „списки доверенных лиц“ являются архитектурной необходимостью - и одновременно инструментом власти: те, кто находится в списке, получают экономические преимущества, а те, кто в него не входит, - недостатки. Это приводит к борьбе за стандарты и профили, возможной блокировке поставщиков и формированию центральных привратников. С точки зрения устойчивости и демократического контроля, распределение этой власти является хрупким - и, следовательно, потенциальным риском.

Конечные точки, API и проблема интерфейса

Кошелек - это только одна часть системы. Самой большой поверхностью для атак часто являются API и конечные точки бэкэнда - например, интерфейсы компаний медицинского страхования, банков или регистрационных бюро. Небезопасная реализация, отсутствие контроля доступа или нечеткие процессы аутентификации в этих бэкэндах могут быстро превратить фактически безопасную транзакцию с кошельком в утечку данных.

Риски в цепочке поставок и сторонние производители

Современное программное обеспечение основано на библиотеках и компонентах от сторонних производителей. Взломанного SDK в широко распространенном приложении для кошелька достаточно, чтобы поразить массы. То же самое относится и к аппаратным компонентам (защищенные элементы, TPM): Неправильная конфигурация или манипуляции с прошивкой могут подорвать обещания безопасности. Таким образом, цепочка поставок представляет собой системный риск, выходящий за рамки индивидуальных пользователей.

Потеря устройства, подмена SIM-карт и социальная инженерия

Потеря конечного устройства, атаки с подменой SIM-карт или хорошо продуманные фишинговые кампании остаются самыми трудоемкими способами восстановления. Некоторые методы восстановления опираются на вторичные каналы (электронная почта, SMS), которые сами по себе небезопасны. Социальная инженерия направлена именно на эти пробелы: Людей убеждают предоставить полномочия, раскрыть PIN-коды или installiere предполагаемые „вспомогательные приложения“. Техническая разработка не имеет смысла, если на практике пользователи остаются такими же хитрыми.

Ведение журналов, криминалистика и следы

Многие системы ведут журналы - из соображений безопасности. Но журналы имеют два аспекта: они помогают в разведке, но также обеспечивают копию метаданных. Тот, кто собирает журналы централизованно, создает сокровищницу для аналитики и потенциально для злоупотреблений. Задача состоит в том, чтобы совместить обязательства по хранению данных для судебной экспертизы со строгой минимизацией времени хранения.

Побочные каналы и аппаратные атаки

Даже сильные алгоритмы могут быть атакованы через побочные каналы: Измерение энергопотребления, микротайминг, физические атаки на защищенные элементы. Эти методы сложны, но используются государственными акторами или хорошо оснащенными преступниками. Для особо чувствительных приложений (например, правительственных подписей) такие атаки вполне реальны, и их необходимо учитывать.

Последствия в реальной жизни: конкретные сценарии повреждений

1. финансовые потери из-за поглощения счетов

- СценарийЗлоумышленник получает доступ к кошельку человека с помощью комбинированной атаки с подменой SIM-карты и фишингового маневра. Кошелек используется для имитации авторизации платежа; в течение нескольких минут средства переводятся на несколько кошельков, а некоторые из них уходят через криптовалютные онрамы. Для пострадавших это означает немедленную потерю активов, длительные процедуры возврата средств и репутационный ущерб. Это создает проблему доверия для банков, а юридические вопросы, связанные с возвратом денег, очень сложны.

- Краткосрочные контрмерыСтрогая двухфакторная политика, ручная проверка транзакций на необычные суммы, ограничения на новые условия оплаты.

2. шантаж и дискриминация с помощью данных о здоровье

- Сценарий: В результате утечки данных в одной из региональных клиник конфиденциальные диагнозы попали на форумы в даркнете. Сочетание с аутентификационными данными на основе кошельков позволяет делать выводы о личности. Пострадавших шантажируют или подвергают дискриминации со стороны работодателей или страховых компаний. Даже если контент не находится в открытом доступе, косвенных улик (например, „лечение в психиатрическом отделении в день X“) достаточно, чтобы нанести значительный ущерб.

- Краткосрочные контрмерыСтрогие законы о целевом назначении, ответственность за утечку данных, обязательства по отчетности с прозрачными службами поддержки.

3. массовая слежка через метаданные

- СценарийПод предлогом защиты от терроризма государственным органам предоставляются далеко идущие права доступа к метаданным. Не читая содержимого, можно восстановить профиль передвижения, участие во встречах или повторяющиеся контакты. В авторитарных условиях это быстро приводит к запугиванию и „эффекту охлаждения“: люди избегают определенных мест или занятий, опасаясь, что за ними будет следить государство.

- Краткосрочные контрмерыСтрогий судебный контроль доступа к метаданным, протоколирование всех запросов, ограничение времени хранения данных.

4. сбой системы из-за взлома издателя

- СценарийЦентральный эмитент (например, крупный поставщик кошельков или центр сертификации) скомпрометирован. Результат: миллионы подтверждений личности должны быть аннулированы, платежные процессы рушатся, официальные процессы не могут быть проверены. Восстановление длительное и дорогостоящее - и в это время многие сервисы могут использоваться лишь в ограниченном объеме.

- Краткосрочные контрмерыДецентрализованное резервное копирование, поэтапное развертывание, аварийные процедуры с бумажными альтернативами.

5. концентрация и эксплуатация рынка поставщиками

- СценарийДоминирующий поставщик кошельков устанавливает собственные расширения, которые используются многими сервисами. Мелкие провайдеры не могут последовать их примеру, и пользователи оказываются „запертыми“. Цены на услуги растут, функции защиты данных обмениваются на удобство. Экономическая власть переходит к одному или нескольким игрокам.

- Краткосрочные контрмерыТребования к совместимости, нормативные правила, запрещающие эксклюзивные интерфейсы, открытые стандарты.

6. розничные атаки: продажа медицинских и страховых данных в даркнете

- СценарийДанные из врачебных кабинетов и биллинговых центров собираются и продаются в даркнете. Покупатели используют эти данные для страхового мошенничества, кражи личных данных или целенаправленного шантажа. Когда верификация на основе кошельков сглаживает ситуацию, монетизируемость информации возрастает, а вместе с ней и цена на черном рынке.

- Краткосрочные контрмерыУжесточение требований к безопасности практик, шифрование бэкграундов, уголовное преследование структур-брокеров данных.

7 Критическая инфраструктура: каскадные последствия

- СценарийСкомпрометированные идентификаторы используются для обмана властей (например, для оспаривания активов, подделки удостоверений личности в критически важных цепочках поставок). Результат - медленный, но далеко идущий ущерб: нарушение цепочки поставок, судебные споры, потеря доверия к централизованным службам.

- Краткосрочные контрмерыМногосторонние проверки, конфиденциальные процессы не зависят только от аутентификации кошелька.

8. социальная изоляция через цифровые барьеры

- СценарийПоставщики услуг и органы власти сокращают количество альтернативных маршрутов, поскольку кошелек снижает административное бремя. Граждане без совместимых устройств, пожилые люди или люди, находящиеся в нестабильном положении, больше не могут получить доступ к услугам и фактически исключены из процесса.

- Краткосрочные контрмерыГарантированные законом альтернативы офлайну, программы поддержки и финансирования для участия в цифровых технологиях.

Окончательная категоризация

Эти сценарии - не страшные истории, а скорее выводы из уже известных типов атак, экономических стимулов и исторического опыта, согласно которому системы регулярно развиваются и расширяются. Кошелек - это не монстр, а инструмент. Вопрос в другом: В чьи руки попадает этот инструмент, как распределяются контрольные экземпляры и насколько сильны барьеры против незаконного присвоения, коммерциализации и криминальной эксплуатации?

Защитные меры, противоядия и ответственные ограждения

1. четкие юридические границы - до того, как системы разрастутся

Цифровая идентификация - это не маленький инструмент. Это инфраструктурный проект, который оказывает глубокое влияние на повседневную жизнь. Именно поэтому необходимы жесткие правовые барьеры, прежде чем взаимосвязь всех сфер жизни станет реальностью. По сути, это означает

- Четкое целевое назначение, которые не могут быть просто обойдены решением большинства.

- Обязательства по обеспечению прозрачности для любого вида доступа - правительственного, коммерческого или технического.

- Обязательные обязательства по раскрытию информации, если необходимо расширить систему.

Опыт показывает, что большие цифровые системы имеют тенденцию к росту. Единственный надежный тормоз - закон, который заведомо узко сформулирован.

2. минимальные технические стандарты - никаких компромиссов в отношении фундамента

Сам кошелек должен быть основан на техническом фундаменте, не допускающем злоумышленников. Необходимый минимум требований

- Сильная минимизация метаданныхРегистрируйте только те запросы, которые абсолютно необходимы.

- Защищенный элемент на устройствеНе просто программная защита, а настоящая аппаратная блокировка.

- Распределенные механизмы отзываОтзыв ключей без полного отключения системы.

- Подлинное сквозное шифрование в бэкендах, а не только на стороне приложений.

Эти стандарты должны быть прописаны в законе и регулярно проверяться - иначе „защита“ останется чистой теорией.

3. организационные механизмы защиты - ответственность на всех уровнях

Каждый, кто имеет дело с личностью, должен нести ответственность. К ним относятся:

- Независимые инспекционные органы для поставщиков кошельков и эмитентов.

- Обязательные аудиты безопасности для медицинских страховых компаний, банков и официальных бэкендов.

- Положение об ответственности, которые четко определяют, кто платит и кто информирует в случае утечки данных.

Без четких организационных обязанностей всегда найдется кто-то, кто переложит ответственность на другого, а именно этого и не должно произойти в данном случае.

4. прозрачное восстановление - без задних дверей

Восстановление украденных или потерянных кошельков - критически важный вопрос. Он не должен стать инструментом для злоумышленников или "черным ходом" для властей:

- Многоступенчатое восстановление, что подтверждается несколькими независимыми каналами.

- Автономные опции с проверкой личности для предотвращения злоупотреблений с помощью удаленных атак.

- Нет использования небезопасные вторичные каналы например, SMS для единственной аутентификации.

Это единственный способ предотвратить использование восстановления злоумышленниками в качестве „ключа входа“.

5. стратегии действий в чрезвычайных ситуациях - стабильность в повседневной жизни

Даже самая лучшая цифровая система нуждается в альтернативных вариантах, если она выйдет из строя. К ним относятся

- Процедуры действий в чрезвычайных ситуациях на бумажных носителях, которые гарантируют реальное удобство использования.

- Обратная аутентификация, что возможно и без смартфона.

- Правила работы в автономном режиме, Например, в сфере здравоохранения или для официальных служб.

Цифровой идентификатор никогда не должен быть единственным доступом к жизненно важным услугам.

6 Гражданская самооборона - осведомленность как защитный щит

Сами по себе технологии не защищают от обмана. Граждане должны сами повышать уровень своей осведомленности в вопросах безопасности:

- Недоверие к неожиданным сообщениям или „срочным“ просьбам.

- Не раскрывайте PIN-коды кошельков и коды восстановления.

- Регулярное обновление устройств и приложений.

- Использование надежных механизмов блокировки и биометрии со вторым фактором.

Никому не нужно быть экспертом в области информационных технологий - немного недоверия и здравого смысла часто оказываются более эффективными, чем любое защитное программное обеспечение.

Текущий опрос о цифровом евро

Ссылки на подробные статьи

Тема цифровой идентификации затрагивает множество других областей, которые я более подробно освещаю в отдельных статьях. Если вы захотите углубиться в отдельные темы, вы найдете там дополнительные аналитические материалы, справочную информацию и примеры:

- Электронная карта пациента (ePA): В отдельной статье рассматриваются риски, связанные с электронными картами пациентов, - от торговцев из даркнета и уязвимостей безопасности до вопроса об обязанности отказаться от использования. Большой интерфейс между ePA и цифровыми идентификаторами - это ключевой риск, который необходимо понимать.

- Цифровой евроВ другой статье я рассказываю о рисках мониторинга и контроля, которые могут быть связаны с цифровой валютой центрального банка. В сочетании с общеевропейским идентификационным кошельком это создает богатое данными пересечение между финансовым поведением и личными данными.

- Перепад напряжения в ГерманииЯ также опубликовал статью о так называемом „случае напряженности“. В ней рассматриваются правовые и социальные последствия, возникающие при расширении государственных полномочий, - тема, которая становится особенно актуальной в контексте цифровых идентичностей.

- Повторное введение обязательной военной службы: Моя статья о возможном возвращении обязательной военной службы также интересна в этом контексте. Она показывает, как государственные структуры могут быть реактивированы во время кризиса - и почему системы цифровой идентификации в этом случае приобретут совершенно новое значение.

Окончательное заключение по цифровому идентификатору ЕС

Европейская цифровая идентификация - это мощный инструмент. Он обещает удобство, стандартизированный доступ и современное управление. Однако, как и в случае с любым другим инструментом, от того, как он будет использоваться, в конечном итоге зависит, станет ли он шагом вперед или риском. Настоящая проблема заключается не в самом кошельке, а в соединении многих областей нашей жизни, которые раньше были намеренно разделены.

Медицинские данные, финансовая информация, административные файлы и частные профили создают паутину данных, которая - при неправильном регулировании или злоупотреблении - способна сделать человека полностью неузнаваемым. Не только для государства, но и для преступников и компаний.

История учит нас, что созданные системы развиваются. Исключения кодифицируются. Удобство вытесняет осторожность.

Вот почему нам нужны четкие ограждения, прозрачные механизмы контроля и альтернативы, которые работают и без цифровой идентификации. И необходим критический взгляд, основанный не на панике, а на здоровом уважении к возможностям современных технологий. Только тогда цифровой идентификатор станет инструментом, который служит обществу, а не формирует его втайне.

Часто задаваемые вопросы

- Что такое цифровой идентификатор ЕС и зачем он вводится?

Цифровой идентификатор - это общеевропейская инициатива, с помощью которой граждане смогут идентифицировать себя для получения широкого спектра услуг - от государственных органов до банков и медицинских порталов. ЕС выступает за удобство, единые стандарты и снижение бюрократии. Основная идея заключается в том, чтобы сделать процессы идентификации более безопасными и простыми за счет использования единой цифровой идентификации. - Что на самом деле означает „кошелек EUDI“?

EUDI расшифровывается как „Европейская цифровая идентификация“. Кошелек - это приложение, которое хранит цифровое подтверждение личности на вашем смартфоне. В нем содержатся основные идентификационные данные (имя, дата рождения, идентификационный номер) и дополнительные доказательства, такие как водительские права, статус медицинского страхования или сертификаты подписи. Таким образом, это своего рода цифровой кошелек для удостоверений личности. - Действительно ли безопасно, если все находится в моем мобильном телефоне?

Сама технология кошелька относительно безопасна - она использует криптографию, аппаратные модули безопасности и выборочное раскрытие информации. Проблема возникает не в устройстве, а в экосистеме. Как только многие сервисы используют один и тот же идентификационный якорь, возникают новые риски, связанные с интерфейсами, централизованными списками, метаданными и политическими или экономическими интересами. - В чем разница между „контентом“ и „метаданными“?

Содержание - это то, что вы действительно публикуете, например, „старше 18 лет“ или „застрахован“. Метаданные - это сопутствующая информация: Время, местоположение, какая служба запрашивала, какое доказательство было запрошено. Метаданные позволяют многое узнать о вашем поведении, даже если содержимое остается зашифрованным. Метаданные часто являются наиболее ценной частью - для государств, компаний и преступников. - Какие данные теоретически могут быть связаны с цифровым идентификатором?

Технически практически все области, требующие аутентификации: Здравоохранение, финансы, цифровые евро, страхование, мобильность, государственные органы, регистрация, данные о кредитоспособности, связь, телеметрия. Не потому, что планируется сбрасывать все данные вместе, а потому, что общие идентификационные признаки делают такую связь технически возможной. - В чем заключается самый большой риск с точки зрения правительства?

Самый большой риск - это „смена цели“. После создания систем их часто расширяют. Кризисные ситуации, политическое давление или „аргументы в пользу безопасности“ могут привести к расширению доступа, более широкому использованию метаданных или ослаблению ограничений по назначению. Кошелек становится мощным инструментом контроля. - Может ли государство тогда видеть все обо мне?

Нет, не автоматически. Но он может - с помощью законодательных поправок или чрезвычайных разрешений - заставить получить доступ к метаданным или определенным доказательствам. Техническая инфраструктура делает это возможным. Решающий вопрос заключается в том, насколько прочны правовые ограждения и насколько независимы надзорные органы. - Что представляет наибольшую опасность с точки зрения криминала?

Целью преступников является кража личных данных, медицинских данных и финансовых операций. Взломанный кошелек может быть использован для захвата аккаунта, вымогательства, страхового мошенничества или целенаправленного злоупотребления личными данными. Особенно ценными в даркнете являются медицинские данные, поскольку они являются конфиденциальными и постоянно действующими. - В чем заключается самый большой риск с коммерческой точки зрения?

Компании могут использовать кошелек для объединения профилей на разных платформах. Сочетание данных о возрасте, месте жительства, покупательском поведении, онлайн-активности и кредитоспособности позволяет составлять очень точные профили потребителей. Это приводит к ценовой дискриминации, целевой рекламе и потенциальным исключениям. - Как цифровой идентификатор может быть связан с цифровым евро?

Когда цифровые евро поступят в страну, они потребуют определенной аутентификации. Для этого можно будет использовать кошелек. Это объединяет финансовые операции и подтвержденную государством личность - очень чувствительная сеть. Критики опасаются слежки, поведенческого контроля и глубокого вторжения в частную жизнь. - Что произойдет, если мой мобильный телефон украдут или взломают?

Это зависит от механизмов восстановления. Если они слишком просты - например, через SMS, - есть риск, что злоумышленники украдут вашу личность. Если они будут слишком сложными, граждане будут заблокированы в повседневной жизни. Необходимы надежные многофакторные процедуры, офлайновые альтернативы и отсутствие бэкдоров. - Кто контролирует, каким службам разрешен доступ к цифровому идентификатору?

В каждой стране существуют „Списки доверия“ - списки надежных поставщиков услуг. Эти органы решают, кто считается заслуживающим доверия. Таким образом создаются центры власти. Те, кто попадает в список, получают доступ к личным данным граждан и экономические выгоды. Вопрос в том, насколько прозрачны эти решения. - Какую роль в цепочке рисков играют органы власти и компании медицинского страхования?

Очень большая. Кошелек может быть технически надежным, но бэкенды государственных учреждений и учреждений здравоохранения зачастую плохо защищены. Атаки на врачебные кабинеты, клиники или биллинговые центры уже сегодня являются реальностью. Если данные попадают туда и могут быть связаны через верификацию кошелька, возникают огромные риски. - Насколько реалистичны атаки с помощью социальной инженерии?

Очень реалистично. Злоумышленники используют обманчиво реальные сообщения, звонки в службу поддержки или поддельные приложения, чтобы получить данные для восстановления. Люди остаются самой большой уязвимостью. Поэтому бдительность и здоровая подозрительность важнее любых шифров. - Существуют ли механизмы защиты от коммерческих злоупотреблений?

Официальные механизмы защиты существуют, но они зачастую слабы. Компании могут объединять данные, как только пользователь дает на это согласие - часто под давлением времени или без четкой информации. Необходимо более строгое регулирование, обязательства по прозрачности и четкое ограничение целей. Сами граждане могут следить за тем, чтобы не делиться данными без необходимости. - Существуют ли альтернативы цифровому идентификатору?

Да - бумажные доказательства, классические логины, двухфакторные системы. Важно, чтобы эти альтернативы оставались юридически безопасными. В противном случае де-факто будет существовать принуждение к использованию кошелька. Цифровые системы никогда не должны быть единственным вариантом получения важных услуг. - Что могут сделать граждане, чтобы защитить себя?

Используйте PIN-коды и биометрические данные, никогда не делитесь данными для восстановления, не пользуйтесь сомнительными сторонними приложениями 1TP12, следите за актуальностью устройств, регулярно проверяйте авторизацию, используйте опции отказа в зоне здоровья, остерегайтесь сообщений „Срочно! Аккаунт заблокирован!“ - бдительность побеждает доверчивость - это самое главное правило. - Так ли уж плох цифровой идентификатор?

Нет. Она может упростить многие вещи и создать современные цифровые сервисы. Вопрос не в том, хороша или плоха технология, а в том, насколько прочны рамочные условия. Без сильных законов, прозрачного контроля и надежных альтернатив удобство приводит к зависимости. Однако при наличии четких правил кошелек может стать полезным инструментом.

Уважаемый господин Шалль, я наткнулся на эту статью довольно случайно. Тем не менее, это лучшая статья на эту тему, которую я читал до сих пор. Но:

Вы сосредотачиваетесь на „гражданине“. Немецкое законодательство различает резидентов и граждан. Только граждане имеют право голосовать или несут воинскую повинность. Однако на „нелегальных иностранцев“ также распространяется медицинское страхование, а большинство иностранцев получают пособия для граждан. Конечно, они могут быть гражданами другой страны. По мне, было бы лучше, если бы они ориентировались на законодательство, которое действует здесь, а не по идеологическим соображениям! Здесь я гражданин ФРГ, в Польше или другой стране я „гость“, иностранец или „чужак“.

Так относится ли вышесказанное к гражданам США, Канады и т.д. - получают ли они цифровое удостоверение личности в Германии или ЕС? Получается, что у них есть удостоверение личности многих стран?

Надеюсь, вы не считаете эти вопросы провокацией.

Спасибо.

E. Nickisch

Уважаемый господин Никиш, большое спасибо за ваш комментарий и слова похвалы в адрес статьи - я очень рад.

Что касается вашего замечания о различии между гражданами и резидентами, то с юридической точки зрения вы, конечно, правы: в строгом смысле конституционного права „граждане“ означают тех, кто имеет гражданство страны - например, с правами и обязанностями, такими как право голоса или обязательная военная служба. Однако в статье я использовал этот термин в более общем смысле, то есть как „люди, которые живут на территории ЕС и которых затронет цифровой идентификатор“.

Что касается вашего вопроса: нет, граждане стран, не входящих в ЕС, таких как США или Канада, не получают цифровой идентификатор ЕС автоматически. Цифровое удостоверение личности EIDAS 2.0 предназначено в первую очередь для людей, проживающих в странах ЕС. Могут ли граждане третьих стран получить такой идентификатор и каким образом, зависит от того, проживают ли они в стране ЕС, зарегистрированы ли они там и имеют ли доступ к административным услугам. В этом случае им может быть присвоен идентификатор - но только одной страной-членом ЕС. Многократное удостоверение личности (например, „канадец“ плюс „ЕС“) в настоящее время не предусматривается.

Я не считаю ваши вопросы провокацией - наоборот. Важно помнить об этих различиях.

Дорогой мистер Шалл,

Прежде всего, я хотел бы поблагодарить вас за информативную статью. Как вы считаете, целесообразно ли использовать личный мобильный телефон только для цифрового удостоверения личности? А также личный мобильный телефон, который используется для социальных сетей и общения? Можно ли размыть свой цифровой след и предотвратить сбор и неправомерное использование данных?

С наилучшими пожеланиями

С.Ройтер

Хороший и правильный вопрос - и, честно говоря, на него в настоящее время можно ответить только с ограничениями. Хотя отдельное устройство может повысить личную организованность и чувство безопасности, оно, вероятно, все еще не является надежной защитой от профилирования или сбора данных. Решающие факторы лежат не столько в самом устройстве, сколько в архитектуре системы, правовой базе, интерфейсах и последующем практическом дизайне цифрового идентификатора ЕС. Именно эти моменты до сих пор не прояснены. Короче говоря, два смартфона не могут надежно „размыть“ цифровой отпечаток, но в лучшем случае могут разделить их организационно. Вопрос о том, удастся ли предотвратить неправомерное использование или слияние данных, будет решаться не на уровне пользователя, а на системном и законодательном уровне, а он пока находится в стадии становления. Поэтому определенный скептицизм и выжидательная позиция вполне оправданы с точки зрения сегодняшнего дня.