Kiedy słyszysz o „cyfrowym ID“, „europejskim portfelu tożsamości“ lub „portfelu EUDI“, na początku brzmi to abstrakcyjnie - prawie jak kolejny skomplikowany projekt IT z Brukseli. Wiele osób nigdy świadomie nie słyszało o „eIDAS 2.0“, czyli regulacjach UE leżących u jego podstaw. A jednak projekt ten w dłuższej perspektywie będzie miał wpływ na niemal każdego obywatela Unii Europejskiej.

Zasadniczo chodzi o coś, co od dziesięcioleci nosimy przy sobie na papierze lub w formie plastikowej karty w naszym codziennym życiu: oficjalny dowód naszej tożsamości. Do tej pory mieliśmy różne dokumenty - dowód osobisty, prawo jazdy, kartę ubezpieczenia zdrowotnego, identyfikator podatkowy, login do konta, numer ubezpieczenia. Każdy system działa osobno, każdy z własnymi procesami, często mylącymi, a czasem irytującymi.

UE dąży obecnie do połączenia tych rozproszonych obszarów tożsamości w ustandaryzowane rozwiązanie cyfrowe. Rodzaj cyfrowego dowodu tożsamości na smartfonie, który może być używany podczas wizyt w urzędach, transakcji bankowych, dostępu do opieki medycznej, biletów, umów i wielu innych sytuacji. Forma wybrana do tego celu nazywana jest „portfelem“: aplikacją zawierającą wszystkie ważne cyfrowe dowody tożsamości.

Temat jest naprawdę bardzo złożony i nieco suchy, więc postaram się, aby wszystko było jak najbardziej zwięzłe i zrozumiałe w tym dość obszernym artykule.

Najnowsze wiadomości na temat cyfrowego ID i eIDAS 2.0

25.05.2026: Podczas re:publica 2026 zaprezentowano planowany państwowy portfel EUDI - rozwiązanie Unii Europejskiej w zakresie tożsamości cyfrowej, które w przyszłości ma uprościć liczne procedury administracyjne i cyfrowe dowody tożsamości. Prezentacja wyjaśni, w jaki sposób portfel mógłby działać w życiu codziennym i dlaczego twórcy przywiązują szczególną wagę do zrozumiałości, niezawodności i praktycznej użyteczności.

re:publica 26: Państwowy portfel EUDI w codziennym życiu - przejrzyste wyjaśnienie tożsamości cyfrowej

Korzystając z konkretnych codziennych sytuacji, uczestnicy pokażą, w jaki sposób obywatele mogą korzystać z tożsamości cyfrowych w przyszłości - na przykład w przypadku usług rządowych, potwierdzenia wieku lub dokumentów cyfrowych. Jednocześnie sesja zapewni wgląd w obecną fazę rozwoju portfela EUDI i wyjaśni, które funkcje są już testowane. Federalna Agencja Innowacji Leapfrog jest partnerem prezentacji. Temat ten jest uważany za centralny element przyszłej europejskiej infrastruktury cyfrowej i towarzyszą mu zarówno nadzieje na większą wygodę, jak i dyskusje na temat ochrony danych, kontroli i cyfryzacji państwa.

01.04.2026Hiszpania napędza Ustanowienie tożsamości cyfrowych w ramach eIDAS 2.0 aktywnie posuwa się naprzód. Rządowa agencja ds. transformacji cyfrowej inwestuje w szczególności w start-up, który opracowuje bezpieczne rozwiązania w zakresie tożsamości dla firm. Finansowanie to jest częścią większej inicjatywy publiczno-prywatnej i pokazuje, w jaki sposób państwa członkowskie opracowują własne technologie w celu wdrożenia wymogów europejskich. Celem eIDAS 2.0 jest stworzenie znormalizowanej tożsamości cyfrowej w całej Europie, na przykład w formie portfela, za pomocą którego obywatele i firmy mogą identyfikować się online i korzystać z cyfrowych dowodów. Jednocześnie jasne jest, że wdrażanie jest przyspieszane nie tylko pod względem regulacyjnym, ale także technologicznym. Krajowe inwestycje, takie jak w Hiszpanii, podkreślają konkurencję o własne rozwiązania w Europie. W rezultacie tożsamość cyfrowa w coraz większym stopniu przekształca się z koncepcji politycznej w konkretny rynek o strategicznym znaczeniu dla państw, firm i infrastruktury cyfrowej.

Dlaczego rozwiązanie europejskie? Oficjalna idea stojąca za tym rozwiązaniem

Unia Europejska argumentuje trzeźwo:

- Obywatele powinni mieć możliwość identyfikacji cyfrowej w dowolnym miejscu w Europie.

- Firmy i władze powinny być w stanie wiarygodnie sprawdzić, czy ktoś jest tym, za kogo się podaje.

- Portfel powinien zapewniać wygodę - mniej haseł, mniej papieru, mniej oddzielnych loginów.

Na pierwszy rzut oka oficjalna wizja brzmi nowocześnie i pragmatycznie: zamiast 20 różnych metod dostępu, powinien wystarczyć jeden, ustandaryzowany mechanizm tożsamości. Zasada, która za tym stoi, opiera się na logice: „Zidentyfikowany raz - używany bezpiecznie wszędzie“.“

Historia i tło

Podstawą jest rozporządzenie (UE) nr 910/2014 („eIDAS“) w sprawie identyfikacji elektronicznej i usług zaufania, które było stosowane w państwach członkowskich od 2016 roku. W czerwcu 2021 r. Komisja Europejska przedstawiła projekt Propozycja w sprawie kompleksowej reformy mającej na celu stworzenie znormalizowanej tożsamości cyfrowej dla obywateli UE. Nowe rozporządzenie weszło w życie 20 maja 2024 r. Rozporządzenie (UE) 2024/1183 („eIDAS 2.0“ lub „Europejskie Ramy Tożsamości Cyfrowej“).

Zobowiązuje to państwa członkowskie do zapewnienia rozwiązania portfelowego w ustalonym terminie.

Obecny stan (na połowę / koniec 2025 r.)

- Komisja Europejska informuje, że wszystkie państwa członkowskie do 2026 r. musi oferować co najmniej jeden certyfikowany portfel.

- W Niemczech trwają już prace przygotowawcze i pilotażowe, np. testy techniczne. Modele piaskownicy.

- W kilku państwach członkowskich prowadzone są zakrojone na szeroką skalę programy pilotażowe testujące przypadki użycia, takie jak mobilne prawa jazdy, edukacja, płatności i rozgraniczenia.

- Techniczne akty wykonawcze dotyczące bezpieczeństwa, interoperacyjności i funkcjonalności to opublikowany lub są publikowane - np. specyfikacje architektur portfeli.

Outlook - co dalej?

- Do końca 2026 r. każde państwo członkowskie musi oferować portfel spełniający wspólne standardy UE.

- W kolejnych latach (np. do grudnia 2027 r.) Usługi prywatne i regulowane (banki, służba zdrowia itp.) mogą być zobowiązane do akceptowania portfela jako środka identyfikacji.

- Długoterminowy cel UE: Do 2030 r. większość obywateli UE korzysta z tożsamości cyfrowej.

- Nadal istnieją wyzwania techniczne i organizacyjne: Interoperacyjność ponad granicami, standardy ochrony danych, praktyki biznesowe i urzędowe nadal wymagają dostosowania w wielu przypadkach.

Co technicznie znajduje się w portfelu, a co nie?

Podstawowe dane (PID)

Europejski portfel tożsamości nie zawiera wszystkich informacji, które państwo posiada o obywatelu. Zamiast tego powinien zawierać tak zwane dane identyfikacyjne osoby (PID). Zawierają one podstawowe dane identyfikacyjne, które można również znaleźć na dowodzie osobistym:

- Nazwa

- Data urodzenia

- Narodowość

- Numer identyfikacyjny

Dane te są weryfikowane raz - na przykład poprzez chip w dowodzie osobistym lub inną procedurę rządową - a następnie przesyłane do portfela.

Dodatkowy dowód (poświadczenia)

Oprócz tej podstawy można przechowywać dalsze „cyfrowe dowody“. Jest to obszar, który sprawia, że portfel jest potężny - i jednocześnie krytyczny. Możliwe dodatkowe dowody:

- cyfrowe prawo jazdy

- Stopień

- Dowód ubezpieczenia zdrowotnego

- Potwierdzenie miejsca zamieszkania

- podpis elektroniczny dla umów

- Dostęp do kont bankowych lub usług płatniczych

Nie wszystko to jest obowiązkowe. Platforma jest zbudowana w taki sposób, że teoretycznie jest to możliwe - to, co zostanie wykorzystane później, zależy od decyzji krajowych i interesów gospodarczych.

Obietnica techniczna: „Wszystko pozostaje lokalne“

UE podkreśla, że portfel znajduje się lokalnie na smartfonie. Oznacza to, że

- Dowody są przechowywane w pamięci urządzenia.

- Kontrola powinna pozostać po stronie użytkownika.

- Ujawniane jest tylko to, co jest niezbędne do przeprowadzenia transakcji („selektywne ujawnianie“).

Brzmi to uspokajająco i jest również nowoczesnym podejściem w dziesięcioleciach rozwoju cyfrowego - z dala od dużych scentralizowanych baz danych i w kierunku kontroli użytkownika.

Gdzie zaczyna się sceptycyzm

Wielu krytyków zgadza się, że technologia jest dobrze zaprojektowana. Obawy dotyczą mniej lokalizacji, w której przechowywane są dane, a bardziej ogólnego systemu, w którym działa portfel. Ponieważ nawet jeśli wszystkie dane są przechowywane lokalnie, każda transakcja wymaga

- połączenie z usługą („Strona ufająca“),

- Certyfikaty potwierdzające ważność dowodu,

- Protokoły potwierdzające dokonanie przeglądu.

Generuje to metadane - czas, lokalizację, rodzaj dowodu, tożsamość usługi odbierającej. I to właśnie kombinacja tych metadanych jest uznawana przez obrońców danych za potencjalnie niebezpieczną.

Oficjalne mechanizmy ochrony - i ich ograniczenia

Portfel powinien ujawniać tylko to, czego dana usługa naprawdę potrzebuje. Przykład: aby uzyskać dostęp do baru, nie trzeba podawać daty urodzenia, a jedynie „powyżej 18 lat“. Jest to przydatna funkcja - ale tylko tak dobra jak:

- wdrożenie przez dostawców

- zasady certyfikacji

- i integralność techniczna aplikacji

Kryptografia i certyfikaty

Dane są chronione kryptograficznie. Oznacza to, że odbiorca może sprawdzić, czy dowód jest autentyczny. Nikt nie może zmienić treści w drodze. Kryptografia nie rozwiązuje jednak problemu, kto może zobaczyć, że zażądano dowodu.

„Zaufane listy“

Każdy kraj prowadzi listę zaufanych dostawców usług. Tylko oni są upoważnieni do odczytu dowodu. Brzmi to jak kontrola, ale krytycy pytają: kto decyduje o tym, kto znajduje się na tej liście? W jaki sposób zapobiega się nadużyciom, jeśli w grę wchodzą interesy polityczne lub gospodarcze?

Dlaczego ten pierwszy rozdział jest tak ważny

Ten rozdział celowo kładzie nacisk na jasną, zrozumiałą podstawę - ponieważ bez tej podstawy nie można zrozumieć późniejszych punktów krytyki. Ściśle mówiąc, sam portfel jest narzędziem technicznym, które poprawia wiele rzeczy. Jednak prawdziwe obawy nie dotyczą aplikacji, ale możliwości powiązania danych we wszystkich obszarach życia.

I to właśnie ta łączność stanie się później - w kolejnych rozdziałach - głównym tematem:

- Zdrowie

- Bank

- waluty cyfrowe

- Systemy rządowe

- Ubezpieczenia

- Dane dotyczące mobilności

- Usługi komunikacyjne

Im więcej systemów korzysta z tej samej funkcji kotwicy tożsamości, tym łatwiej jest połączyć węzły danych - dobrowolnie, celowo lub nieumyślnie.

Podcast eGovernment na temat cyfrowego identyfikatora UE

Niewidzialna logika łączenia

Zdefiniowanie tożsamości cyfrowej jako „kotwicy“ dla różnych obszarów życia automatycznie tworzy potencjał do łączenia informacji, które wcześniej były oddzielone. Sam portfel jest mniejszym problemem - jest narzędziem. Prawdziwe ryzyko leży w interfejsach, w których władze, firmy ubezpieczeniowe, banki i prywatni dostawcy korzystają z tej tożsamości, aby uzyskać dostęp do własnych baz danych.

To właśnie na tych interfejsach powstaje siła łączenia. Nie dlatego, że „ktoś wrzuca wszystko razem“, ale dlatego, że umożliwiają to wspólne cechy identyfikacyjne.

Dane dotyczące zdrowia: Najbardziej wrażliwy obszar ze wszystkich

Sektor opieki zdrowotnej posiada już kompleksowe zbiory danych, które rozwijały się przez wiele lat: Diagnozy, terapie, faktury, dane o nagłych wypadkach, informacje psychologiczne, historie leków. Dane te dostarczają ogromnych informacji na temat wewnętrznego życia danej osoby - nie tylko z medycznego, ale także społecznego i ekonomicznego punktu widzenia.

The Elektroniczne akta pacjenta (ePA) przenosi te dane do scentralizowanej struktury dla firm ubezpieczeniowych i świadczeniodawców opieki zdrowotnej. Jeśli do uwierzytelniania dostępu w całej Europie wykorzystywany jest znormalizowany identyfikator cyfrowy, tworzony jest wspólny punkt odniesienia. Taki system nie musi automatycznie łączyć danych - wystarczy, że istnieją wymagania techniczne.

Do czego to może prowadzić

- Ryzyko cichej zmiany wzrasta z każdym sprzężeniem:

- Wygodne funkcje tworzą argumenty dla nowych zapytań.

- Sytuacje kryzysowe mogą uzasadniać specjalny dostęp.

- Zmiany prawne mogą złagodzić przeznaczenie środków.

A ponieważ dane zdrowotne są niezwykle cenne pod względem ekonomicznym - słowo kluczowe: ryzyko ubezpieczeniowe, leki, choroby psychiczne - są one również interesujące dla atakujących.

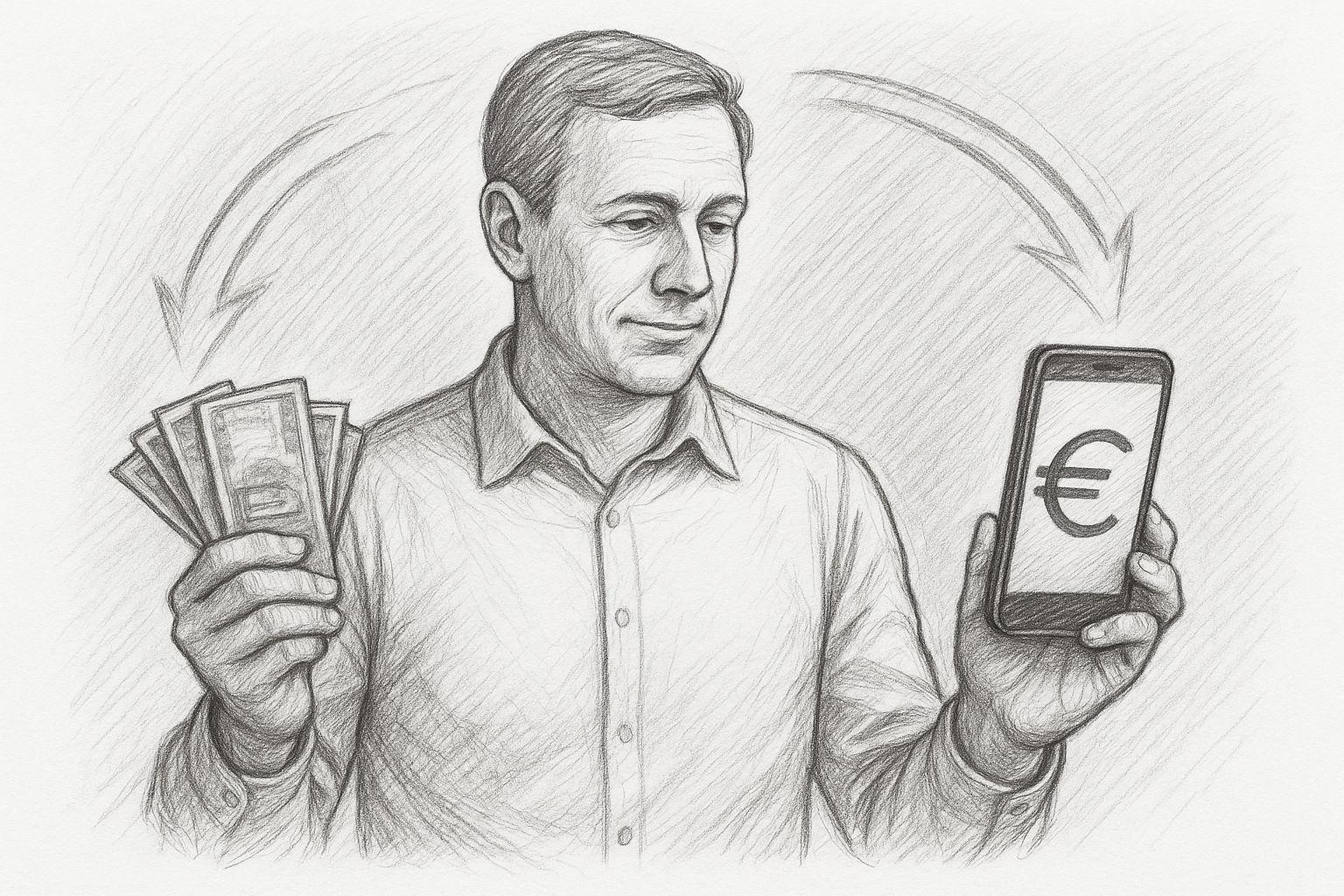

Dane finansowe: Banki, usługi płatnicze i cyfrowe euro

Dane finansowe zawsze podlegały ścisłym regulacjom. Jednak wraz z europejskimi przepisami PSD2/PSD3, cyfrowym dostępem do banków i planowanym wprowadzeniem cyfrowe euro pojawiają się nowe ścieżki: Dowód tożsamości staje się biletem wstępu do systemu, w którym każda transakcja jest wyraźnie przypisana do osoby.

Gdy obywatele identyfikują się za pomocą portfela w celu otwarcia rachunków bankowych, autoryzacji płatności lub korzystania z walut cyfrowych, tworzone jest bezpośrednie połączenie między

- tożsamość zweryfikowana przez państwo

- Ruchy na koncie

- Usługi płatnicze

- Możliwa przyszła waluta cyfrowa

Dlaczego krytycy są tutaj szczególnie czujni?

Przepływy pieniężne pokazują nawyki związane ze stylem życia znacznie dokładniej niż słowa:

Zakupy, podróże, subskrypcje, płatności medyczne, składki ubezpieczeniowe - wszystko tworzy wzór. Gdy tylko wzór wyraźnie należy do jednej osoby i można go połączyć z innymi obszarami, obszar finansowy staje się zwierciadłem życia jako całości.

Dane administracyjne: Rejestracja, świadczenia społeczne, podatki

Władze publiczne często nadal pracują z oddzielnymi systemami, ale od lat podejmowane są wewnętrzne wysiłki w celu ich standaryzacji. Cyfrowy identyfikator służy jako klucz techniczny do standaryzacji tych systemów w przyszłości:

- Certyfikaty rejestracyjne

- Dane dotyczące prawa jazdy

- Informacje o emeryturze

- Dowód świadczeń socjalnych

- Dane podatkowe

być wyraźnie powiązane.

Logika stojąca za łączem administracyjnym

Administracja tradycyjnie argumentuje to wydajnością: „Wprowadź dane raz zamiast trzy razy - mniej biurokracji“. Ale doświadczenie uczy:

Dobre intencje mogą również prowadzić do systemów, które pozwalają na bardzo precyzyjne profile obywateli. A jeśli później pojawią się inne pomysły polityczne, fundamenty zostały już położone.

Prywatne i komercyjne źródła danych

Istnieją również ogromne ilości danych w gospodarce:

- Zachowania zakupowe

- Dane o ruchu za pośrednictwem aplikacji

- Dane dotyczące zdolności kredytowej

- Wzorce komunikacji

- Dane telemetryczne z urządzeń

Gdy systemy tożsamości cyfrowej stają się drzwiami otwierającymi dla zweryfikowanego dowodu wieku, potwierdzenia miejsca zamieszkania lub podpisów pod umowami, tworzony jest bezpośredni kanał, za pośrednictwem którego firmy mogą porównywać bezpieczne dane tożsamości z własnymi danymi profilowymi.

Zachęta ekonomiczna

Dostawcy komercyjni rzadko myślą w kategoriach powściągliwości. Im bardziej precyzyjny profil, tym bardziej ukierunkowana reklama. Im bardziej precyzyjna tożsamość, tym cenniejsze dane. Im bezpieczniejsze uwierzytelnianie, tym łatwiej jest połączyć konta użytkowników.

Stwarza to zachętę do tworzenia coraz większej liczby linków, często bez możliwości zrozumienia przez użytkowników tego, co dzieje się w tle.

| Kategoria danych | Źródło danych | Scenariusz łączenia | Możliwe zagrożenia | Potencjalne nadużycia | Instrukcje bezpieczeństwa |

|---|---|---|---|---|---|

| Tożsamość podstawowa (PID) | Dowód osobisty / rejestr państwowy | Identyfikacja użytkowników dla urzędów, banków, portali opieki zdrowotnej | Centralna kotwica tożsamości, budowanie profilu we wszystkich sektorach | Nadzór państwa, kradzież tożsamości | PIN, dane biometryczne, brak ujawniania kodów odzyskiwania |

| Dane dotyczące zdrowia (ePA) | Firmy ubezpieczeniowe, kliniki, gabinety lekarskie | Uwierzytelnianie dostępu do ePA za pomocą portfela | Ujawnianie poufnych diagnoz, szantaż, dyskryminacja | Sprzedaż w darknecie, oszustwa ubezpieczeniowe, nadużycia ze strony pracodawców | Sprawdź rezygnację, brak aplikacji innych firm dla danych zdrowotnych |

| Dane finansowe | Banki, dostawcy usług płatniczych | Zatwierdzanie logowania/płatności w oparciu o portfel | Nieautoryzowane przelewy, przejęcie konta | Przejęcie konta przestępcy, synchronizacja danych w celu uzyskania zdolności kredytowej | Limity transakcji, brak SMS-2FA, korzystanie z tokena sprzętowego |

| Zachowania płatnicze (cyfrowe euro) | Europejski Bank Centralny, banki | Portfel jako kanał autoryzacji płatności cyfrowych | Szczegółowe monitorowanie zachowań zakupowych | Kontrola państwowa/profilowanie, namierzanie komercyjne | Używaj tylko oficjalnych aplikacji, żadnych „optymalizatorów portfela“.“ |

| Raportowanie i dane podatkowe | Urząd skarbowy, urząd rejestracyjny | Logowanie do portfela dla portali / organów podatkowych | Powiązanie dochodu, miejsca zamieszkania, rodziny, majątku | Profilowanie polityczne, zautomatyzowane sankcje | Oddzielenie urządzeń prywatnych od służbowych |

| Dane ubezpieczeniowe | Ubezpieczyciele wszelkiego rodzaju | Weryfikacja portfela na potrzeby zawierania umów | Profilowanie, ocena ryzyka, odmowa wykonania | Handel danymi, manipulowanie ratingami kredytowymi | Brak ujawniania niepotrzebnych dowodów |

| Dane dotyczące mobilności i podróży | Usługi transportowe, kolej, linie lotnicze | Łączenie biletów za pomocą cyfrowego identyfikatora | Profile ruchu, trasy podróży, wzorce czasowe | Analiza ruchu handlowego, nadzór nad obiektami rządowymi | Używaj tylko oficjalnych aplikacji dostawcy |

| Dane komunikacyjne | Dostawca usług telekomunikacyjnych | Weryfikacja karty SIM/konta dostawcy | Wymiana karty SIM, przeniesienie numeru telefonu | Przejęcie konta przez przestępcę, punktacja społecznościowa | Ustaw PIN dostawcy, aktywuj wieloskładnikowość |

| Zdolność kredytowa i profile konsumentów | Schufa / agencje kredytowe / sklepy internetowe | Weryfikacja portfela na potrzeby kontroli kredytowej | Automatyczne odrzucanie, dyskryminacja cenowa | Profilowanie handlowe, punktacja AI | Minimalne zezwolenia, regularne sprawdzanie informacji o danych |

| Dane urządzenia i dane telemetryczne | Smartfony, urządzenia IoT, aplikacje | Link za pośrednictwem autoryzacji aplikacji | Przejęcie urządzenia, złośliwe oprogramowanie, śledzenie | Handel danymi aplikacji, profilowanie danych z czujników | Nie używaj podejrzanych aplikacji 1TP12, sprawdzaj autoryzacje |

Tabela przedstawia wszystkie istotne kategorie danych, które mogą być potencjalnie powiązane w kontekście identyfikatora cyfrowego.

Sedno problemu: kotwica tożsamości

Identyfikator cyfrowy ma czystą strukturę techniczną. Teoretycznie nie jest to scentralizowany system monitorowania. Staje się jednak kotwicą tożsamości, do której można dokować wszelkiego rodzaju rzeczy.

Zdrowie, finanse, władze publiczne, mobilność, ubezpieczenia, usługi prywatne - wszystkie te podmioty mogą korzystać z tych samych danych identyfikacyjnych, gdy tylko uzyskają na to zgodę. I nawet jeśli każde zapytanie jest ściśle regulowane, sama techniczna możliwość budzi obawy, że w przyszłości zostanie połączonych więcej danych niż jest to dozwolone obecnie.

Właśnie w tym miejscu pojawiają się krytycy: To nie pojedynczy system jest niebezpieczny - ale fakt, że wszystkie systemy mogą być połączone za pomocą tego samego klucza cyfrowego.

Wspólny mianownik: tożsamość cyfrowa jako dźwignia

Gdy tylko tożsamość cyfrowa jest używana w kilku obszarach życia, automatycznie tworzona jest pozycja władzy w miejscu, w którym ta tożsamość jest zarządzana lub kontrolowana. Ma to zastosowanie niezależnie od tego, czy sam portfel jest przechowywany lokalnie na urządzeniu.

Rzeczywista podatność nie pojawia się w smartfonie, ale w ekosystemie, który tworzy się wokół tej tożsamości. A ekosystem ten ma co najmniej trzy główne punkty ataku: Państwo, przestępczość zorganizowana i prywatny sektor biznesowy.

Nadużycia ze strony państwa - niebezpieczeństwo zmiany celu

Państwo często ma dobre intencje - ale systemy rozrastają się w każdym kierunku. W sytuacjach kryzysowych, kryzysowych lub politycznie gorących czasach władza państwowa lubi sięgać po możliwości techniczne, które w rzeczywistości zostały stworzone do zupełnie innych celów. Historia pokazuje:

- Systemy, które zostały wprowadzone jako „praktyczne“, często stawały się później mechanizmami kontrolnymi.

- Zwolnienia, które miały obowiązywać tylko przez „krótki czas“, zostały przedłużone i rozszerzone.

- Argumenty dotyczące bezpieczeństwa szybko prowadzą do nowych praw dostępu.

Dzięki tożsamości cyfrowej, która jest używana wszędzie, tworzony jest ustandaryzowany ślad. Nie trzeba nawet odczytywać treści. Wystarczy wiedzieć, kiedy, gdzie i w jakim celu złożono wniosek o tożsamość.

Polityczna pokusa powiązań

Wyobraźmy sobie sytuację, w której państwo ma szczególnie duże zapotrzebowanie na informacje w niektórych obszarach - takich jak opieka zdrowotna, świadczenia socjalne czy finanse. Dzięki centralnemu organowi wydającemu i certyfikowanym upoważnieniom do dostępu byłoby to politycznie możliwe,

- wprowadzić nowe obowiązki,

- dostępy,

- lub wprowadzić wyjątki na stałe.

Raz podjęte decyzje rzadko są odwracane.

Ciche protokoły

Metadane są tworzone nawet bez technicznego dostępu do treści. To, kto, gdzie i kiedy się identyfikuje, jest bardziej wartościowe, niż mogłoby się wydawać na początku. Jest to rodzaj danych, które można wykorzystać do uzyskania wzorców zachowań. I to właśnie te wzorce nadają się do kompleksowych analiz rządowych, jeśli istnieje wola polityczna.

Nadużycia przestępcze - zorganizowane ataki i gospodarka czarnorynkowa

Dane dotyczące zdrowia od lat są szczególnie poszukiwanym towarem w darknecie. Powód jest prosty:

- Są one stale ważne.

- Ujawniają intymne szczegóły.

- Mogą być wykorzystywane do szantażu, oszustw ubezpieczeniowych i kradzieży tożsamości.

Istnieją już przypadki, w których dane ubezpieczenia zdrowotnego, a w szczególności karty zdrowia, zostały udostępnione - nie przez hollywoodzkich hakerów, ale przez zwykłe luki w gabinetach lekarskich, klinikach lub usługodawcach.

Interakcja z cyfrowym identyfikatorem

Jeśli cyfrowy identyfikator jest używany jako metoda uwierzytelniania danych zdrowotnych, otwiera to nowy wymiar dla atakujących:

- Dane dostępowe mogą zostać przechwycone za pośrednictwem zainfekowanych urządzeń lub phishingu.

- Skradziony lub zmanipulowany smartfon może stać się „prawdziwą“ tożsamością.

- Atakujący uzyskują dostęp do wrażliwych obszarów, jeśli portfel nie jest odpowiednio zabezpieczony.

Gdy tylko tożsamość cyfrowa staje się biletem wstępu do różnych sektorów, każdy pojedynczy wyciek w systemie staje się zagrożeniem dla całej sfery życia danej osoby.

Przestępstwa finansowe i płatności cyfrowe

W połączeniu z usługami płatniczymi lub cyfrowym euro staje się on szczególnie atrakcyjny dla atakujących:

- Transakcje mogą zostać sfałszowane lub autoryzowane, jeśli portfel zostanie naruszony.

- Przepływami pieniężnymi można manipulować.

- Kradzież tożsamości prowadzi do ogromnych strat finansowych.

A ponieważ systemy cyfrowe działają 24 godziny na dobę, 7 dni w tygodniu, uszkodzenia mogą wystąpić w ciągu kilku minut lub sekund.

Nadużycia handlowe - ciche profilowanie

Firmy myślą w kategoriach profili, segmentów i grup docelowych. Im dokładniej uwierzytelniona jest tożsamość, tym łatwiej można ją powiązać z danymi handlowymi. Tworzy to cichą, ale niebezpieczną presję:

- Weryfikacja wieku

- Weryfikacja adresu

- Zdolność do zapłaty

- Dane transakcji

- Historia zakupów

Cyfrowy identyfikator otwiera drzwi do przekształcenia tych powiązań w wiarygodne akta osobowe - nie w sensie państwowym, ale w sensie ekonomicznym.

Kiedy wygoda staje się bramą

Wiele usług automatyzuje swoje procesy, gdy tylko dostępna jest tożsamość zweryfikowana za pomocą portfela.

- Wystarczy się zarejestrować

- „Potwierdź za pomocą cyfrowego identyfikatora“

- Bezpośrednie podpisanie umowy

To, co jest wygodne dla użytkownika, jest okazją dla firm do łączenia profili na różnych platformach.

Niebezpieczeństwo nieuchronności

Gdy rynek przyzwyczai się do cyfrowego identyfikatora, powstaje de facto przymus:

- Nie można zarejestrować się bez portfela.

- Bez tożsamości cyfrowej nie ma dostępu do niektórych usług.

- Alternatywne trasy są ograniczone lub niewygodne.

Oznacza to, że decyzja nie jest już dobrowolna - nawet jeśli nadal jest oficjalnie oznaczana jako taka.

Gdy wszystkie trzy ścieżki działają razem

Najbardziej niebezpiecznym przypadkiem nie jest indywidualne nadużycie. Jest to sytuacja, w której podmioty państwowe, przestępcze i komercyjne mają swoje własne interesy - i te interesy spotykają się w jednej kotwicy tożsamości.

- Państwo chce kontroli i bezpieczeństwa.

- Przestępcy chcą danych i pieniędzy.

- Firmy chcą profili i siły nabywczej.

Każdy z tych celów sam w sobie stanowi wyzwanie. W połączeniu tworzą one system, który wie więcej o zachowaniu danej osoby, niż ona sama jest świadoma.

Cyfrowy identyfikator jest łącznikiem. Niezależnie od tego, czy chodzi o opiekę zdrowotną, system finansowy, administrację czy usługi prywatne - wszystkie one spotykają się we wspólnym centrum. A jeśli ten węzeł jest zagrożony, narażona jest nie tylko niewielka część życia, ale cała osoba.

Ankieta na temat zapowiedzianego cyfrowego identyfikatora

Luki techniczne i niewidoczne zagrożenia

Kryptografia chroni zawartość. Jednak prawie wszystkie procesy cyfrowe generują metadane: Kto i kiedy uruchomił sprawdzanie portfela, która usługa wykonała żądanie, jaki atrybut był odpytywany (np. „Pełnoletni“ lub „Ubezpieczony“), z jakiego urządzenia pochodziło żądanie. Te towarzyszące informacje są zazwyczaj niewielkie i niepozorne - a jednocześnie bardzo pouczające. Wzorce ruchu i zachowania można zrekonstruować za pomocą szeregów czasowych, nawet bez uprzedniego zapoznania się z odpowiednią treścią. Metadane nie są zatem „ślepą uliczką“ - często są najcenniejszym składnikiem profilowania i monitorowania.

Zarządzanie kluczami, odzyskiwanie i łańcuchy bloków

Tożsamość cyfrowa opiera się na parach kluczy. Każdy, kto utraci lub naruszy te klucze, skutecznie traci kontrolę nad swoją tożsamością. Odzyskiwanie musi być skonstruowane w taki sposób, aby nie otwierało tylnych drzwi dla władz ani bramy dla atakujących. Trudne pytania to:

- W jaki sposób użytkownik może odzyskać możliwość działania w przypadku kradzieży smartfona?

- Kto jest odpowiedzialny za ponowne wydanie?

- Jak szybko należy unieważniać certyfikaty i w jaki sposób można niezawodnie przesyłać informacje o unieważnieniu do wszystkich stron ufających?

Praktyczne wdrożenia pokazują: Rollovery, odwołania i procesy odzyskiwania są złożone - i to właśnie tutaj często pojawiają się fatalne słabości.

Interoperacyjność, zaufane listy i koncentracja zarządzania

Aby portfele mogły funkcjonować w całej Europie, potrzebne są listy zaufanych emitentów, dostawców portfeli i stron ufających. Te „zaufane listy“ są koniecznością architektoniczną - a jednocześnie narzędziem władzy: ci, którzy są na liście, otrzymują korzyści ekonomiczne; ci, którzy nie są na niej, mają wady. Prowadzi to do bitew o standardy i profile, możliwych blokad dostawców i tworzenia centralnych strażników. Z punktu widzenia odporności i demokratycznej kontroli, dystrybucja tej władzy jest krucha - a zatem stanowi potencjalne ryzyko.

Punkty końcowe, interfejsy API i problem interfejsu

Portfel to tylko jedna część systemu. Największymi powierzchniami ataku są często interfejsy API i punkty końcowe zaplecza - takie jak interfejsy firm ubezpieczeniowych, banków lub biur rejestracji. Niezabezpieczone implementacje, brak kontroli dostępu lub nieszczelne procesy uwierzytelniania w tych backendach mogą szybko przekształcić faktycznie bezpieczną transakcję portfela w wyciek danych.

Ryzyko związane z łańcuchem dostaw i producentami zewnętrznymi

Nowoczesne oprogramowanie opiera się na bibliotekach i komponentach pochodzących od zewnętrznych producentów. Wystarczy skompromitowany SDK w powszechnie używanej aplikacji portfela, aby uderzyć w masy. To samo dotyczy komponentów sprzętowych (bezpiecznych elementów, modułów TPM): Błędne konfiguracje lub zmanipulowane oprogramowanie sprzętowe mogą podważyć obietnicę bezpieczeństwa. Łańcuch dostaw stanowi zatem ryzyko systemowe, które wykracza poza indywidualnych użytkowników.

Utrata urządzenia, wymiana karty SIM i inżynieria społeczna

Utrata urządzenia końcowego, ataki polegające na wymianie kart SIM lub dobrze spreparowane kampanie phishingowe pozostają najbardziej pracochłonnymi sposobami. Niektóre metody odzyskiwania danych opierają się na drugorzędnych kanałach (e-mail, SMS), które same w sobie są niezabezpieczone. Inżynieria społeczna jest ukierunkowana właśnie na te luki: Ludzie są nakłaniani do udzielania autoryzacji, ujawniania kodów PIN lub installiere rzekomych „aplikacji pomocniczych“. Projekt techniczny jest mało przydatny, jeśli użytkownicy pozostają tak podatni na sztuczki w praktyce.

Rejestrowanie, kryminalistyka i ślady

Wiele systemów przechowuje logi - ze względów bezpieczeństwa. Dzienniki mają jednak dwa aspekty: pomagają w rekonesansie, ale także zapewniają kopię metadanych. Każdy, kto gromadzi dzienniki centralnie, tworzy skarbnicę do analizy i potencjalnie do niewłaściwego wykorzystania. Wyzwaniem jest pogodzenie obowiązków związanych z przechowywaniem danych na potrzeby kryminalistyki ze ścisłą minimalizacją czasu przechowywania.

Kanały boczne i ataki sprzętowe

Nawet silne algorytmy mogą zostać zaatakowane przez kanały boczne: Pomiary zużycia energii, mikro-timing, fizyczne ataki na bezpieczne elementy. Techniki te są złożone, ale są wykorzystywane przez podmioty państwowe lub dobrze wyposażonych przestępców. W przypadku szczególnie wrażliwych aplikacji (np. podpisów rządowych) takie ataki są realistyczne i muszą być brane pod uwagę.

Rzeczywiste konsekwencje: konkretne scenariusze uszkodzeń

1. straty finansowe spowodowane przejęciem konta

- ScenariuszAtakujący uzyskuje dostęp do portfela danej osoby poprzez połączony atak wymiany karty SIM i manewr phishingowy. Portfel jest wykorzystywany do symulacji autoryzacji płatności; środki są przekazywane do kilku portfeli w ciągu kilku minut, a część z nich wycieka za pośrednictwem kryptowalut. Dla osób poszkodowanych oznacza to natychmiastową utratę aktywów, długotrwałe procedury obciążenia zwrotnego i utratę reputacji. Dla banków stwarza to problem zaufania - a kwestie odzyskiwania środków są skomplikowane pod względem prawnym.

- Krótkoterminowe środki zaradczeRygorystyczne zasady dwuskładnikowe, ręczne sprawdzanie transakcji pod kątem nietypowych kwot, limity dla nowych warunków płatności.

2. szantaż i dyskryminacja za pomocą danych zdrowotnych

- ScenariuszW wyniku wycieku danych w regionalnej klinice, poufne diagnozy trafiają na fora darknetowe. Połączenie z danymi uwierzytelniającymi opartymi na portfelu pozwala na wyciągnięcie wniosków na temat poszczególnych osób. Osoby poszkodowane są szantażowane lub doświadczają dyskryminacji ze strony pracodawców lub firm ubezpieczeniowych. Nawet jeśli treść nie jest otwarcie dostępna, poszlaki (np. „leczenie na oddziale psychiatrycznym w dniu X“) wystarczą, aby spowodować znaczne szkody.

- Krótkoterminowe środki zaradczeRygorystyczne przepisy dotyczące przeznaczania środków, odpowiedzialność za wycieki danych, obowiązki sprawozdawcze z przejrzystymi usługami wsparcia.

3. masowa inwigilacja za pomocą metadanych

- ScenariuszOrgan państwowy otrzymuje daleko idące prawa dostępu do metadanych pod pretekstem obrony przed terroryzmem. Bez czytania treści można zrekonstruować profile ruchu, udział w spotkaniach lub powtarzające się kontakty. W kontekstach autorytarnych szybko prowadzi to do zastraszania i „efektu mrożącego“: ludzie unikają pewnych miejsc lub działań w obawie przed monitorowaniem przez państwo.

- Krótkoterminowe środki zaradczeŚcisła kontrola sądowa dostępu do metadanych, rejestrowanie wszystkich żądań, limity czasowe przechowywania danych.

4. awaria systemu spowodowana naruszeniem bezpieczeństwa wydawcy

- ScenariuszCentralny emitent (np. duży dostawca portfela lub urząd certyfikacji) zostaje naruszony. Rezultat: miliony dowodów tożsamości muszą zostać unieważnione, procesy płatności załamują się, procesy urzędowe nie mogą zostać zweryfikowane. Odzyskiwanie danych jest długotrwałe i kosztowne - w tym czasie z wielu usług można korzystać tylko w ograniczonym zakresie.

- Krótkoterminowe środki zaradczeZdecentralizowane kopie zapasowe, rozłożone w czasie wdrożenia, procedury awaryjne z alternatywnymi rozwiązaniami papierowymi.

5. koncentracja rynku i wykorzystywanie przez dostawców

- ScenariuszDominujący dostawca portfela tworzy własne rozszerzenia, które są przyjmowane przez wiele usług. Mali dostawcy nie mogą pójść w ich ślady, użytkownicy są „zablokowani“. Ceny usług rosną, funkcje ochrony danych są wymieniane na wygodę. Władza ekonomiczna przechodzi w ręce jednego lub kilku graczy.

- Krótkoterminowe środki zaradczeWymogi dotyczące interoperacyjności, zasady regulacyjne dotyczące wyłącznych interfejsów, otwarte standardy.

6. ataki detaliczne: sprzedaż danych zdrowotnych i ubezpieczeniowych w darknecie

- ScenariuszDane z gabinetów lekarskich i centrów rozliczeniowych są gromadzone i sprzedawane w Darknecie. Kupujący wykorzystują te dane do oszustw ubezpieczeniowych, kradzieży tożsamości lub ukierunkowanego szantażu. Gdy weryfikacje oparte na portfelu wygładzają pole, monetyzacja informacji wzrasta - a wraz z nią cena na czarnym rynku.

- Krótkoterminowe środki zaradczeBardziej rygorystyczne wymogi bezpieczeństwa dla praktyk, szyfrowanie back-endów, ściganie karne struktur brokerów danych.

7 Infrastruktura krytyczna: konsekwencje kaskadowe

- ScenariuszSkompromitowane identyfikatory są wykorzystywane do oszukiwania władz (np. w celu zakwestionowania aktywów, sfałszowania dowodu tożsamości w krytycznych łańcuchach dostaw). Rezultatem są powolne, ale daleko idące szkody: zakłócenia łańcucha dostaw, spory prawne, utrata zaufania do scentralizowanych usług.

- Krótkoterminowe środki zaradczeWeryfikacje wielostronne, wrażliwe procesy nie opierają się wyłącznie na uwierzytelnianiu portfela.

8. wykluczenie społeczne poprzez bariery cyfrowe

- ScenariuszDostawcy i władze ograniczają alternatywne ścieżki, ponieważ portfel zmniejsza obciążenie administracyjne. Obywatele bez kompatybilnych urządzeń, osoby starsze lub osoby w niepewnej sytuacji nie mogą już uzyskać dostępu do usług i są skutecznie wykluczeni.

- Krótkoterminowe środki zaradczePrawnie zagwarantowane alternatywy offline, wsparcie i programy finansowania uczestnictwa cyfrowego.

Ostateczna kategoryzacja

Scenariusze te nie są horrorami, ale raczej dedukcjami na podstawie już znanych rodzajów ataków, zachęt ekonomicznych i historycznego doświadczenia, że systemy są regularnie rozwijane i rozbudowywane. Portfel nie jest potworem - jest narzędziem. Pytanie brzmi: W czyje ręce wpada to narzędzie, w jaki sposób dystrybuowane są instancje kontrolne i jak silne są bariery przed sprzeniewierzeniem, komercjalizacją i przestępczym wykorzystaniem?

Środki ochronne, odtrutki i odpowiedzialne barierki ochronne

1. jasne granice prawne - zanim systemy się rozrosną

Tożsamość cyfrowa nie jest małym narzędziem. To projekt infrastrukturalny, który ma głęboki wpływ na codzienne życie. Właśnie dlatego potrzebne są twarde bariery prawne, zanim połączenie wszystkich obszarów życia stanie się rzeczywistością. Zasadniczo oznacza to

- Wyraźne przeznaczenie środków, których nie można po prostu obejść uchwałą większościową.

- Obowiązki w zakresie przejrzystości dla każdego rodzaju dostępu - rządowego, komercyjnego lub technicznego.

- Wiążące obowiązki informacyjne, jeśli systemy mają zostać rozbudowane.

Doświadczenie pokazuje, że duże systemy cyfrowe mają tendencję do rozrastania się. Jedynym niezawodnym hamulcem jest prawo, które jest celowo wąsko sformułowane.

2. minimalne standardy techniczne - bez kompromisów w zakresie fundamentów

Sam portfel musi być oparty na fundamentach technicznych, które nie zachęcają atakujących. Podstawowe wymagania minimalne to

- Silna minimalizacja metadanychRejestruj tylko te zapytania, które są absolutnie niezbędne.

- Bezpieczny element na urządzeniuNie tylko ochrona oprogramowania, ale prawdziwe blokady sprzętowe.

- Rozproszone mechanizmy odwoływaniaCofnięcie kluczy bez całkowitego wyłączenia systemu.

- Prawdziwe szyfrowanie typu end-to-end w backendach, nie tylko po stronie aplikacji.

Standardy te muszą być określone przez prawo i regularnie kontrolowane - w przeciwnym razie „ochrona“ pozostanie czystą teorią.

3. organizacyjne mechanizmy ochrony - odpowiedzialność we wszystkich obszarach

Każdy, kto ma do czynienia z tożsamością, musi ponosić odpowiedzialność. Obejmuje to:

- Niezależne organy kontrolne dla dostawców portfeli i emitentów.

- Obowiązkowe audyty bezpieczeństwa dla ubezpieczycieli zdrowotnych, banków i oficjalnych backendów.

- Przepisy dotyczące odpowiedzialności, które jasno określają, kto płaci i kto informuje w przypadku naruszenia danych.

Bez jasnych obowiązków organizacyjnych zawsze znajdzie się ktoś, kto przerzuci odpowiedzialność - i właśnie to nie może się zdarzyć w tym przypadku.

4. przejrzyste odzyskiwanie - bez tylnych drzwi

Odzyskiwanie skradzionych lub zagubionych portfeli jest kwestią krytyczną. Nie może być narzędziem dla atakujących ani tylną furtką dla władz:

- Odzyskiwanie wieloetapowe, co zostało potwierdzone przez kilka niezależnych kanałów.

- Opcje offline z osobistą weryfikacją tożsamości, aby zapobiec nadużyciom poprzez zdalne ataki.

- Brak wykorzystania niebezpieczne kanały wtórne takich jak SMS do wyłącznego uwierzytelniania.

Jest to jedyny sposób, aby uniemożliwić atakującym wykorzystanie odzyskiwania jako „klucza wejściowego“.

5. strategie awaryjne - stabilność w codziennym życiu

Nawet najlepszy system cyfrowy potrzebuje alternatyw, jeśli zawiedzie. Należą do nich

- Procedury awaryjne w formie papierowej, które gwarantują prawdziwą użyteczność.

- Uwierzytelnianie awaryjne, co jest możliwe bez smartfona.

- Zasady działania w trybie offline, np. w sektorze opieki zdrowotnej lub usług urzędowych.

Cyfrowy identyfikator nigdy nie może być jedynym dostępem do ważnych usług.

6 Samoobrona cywilna - świadomość jako tarcza ochronna

Sama technologia nie chroni przed oszustwami. Obywatele muszą zwiększyć swoją świadomość w zakresie bezpieczeństwa:

- Nieufność wobec nieoczekiwanych wiadomości lub „nagłych“ żądań.

- Brak ujawniania kodów PIN portfela lub kodów odzyskiwania.

- Regularna aktualizacja urządzeń i aplikacji.

- Wykorzystanie silnych mechanizmów blokujących i danych biometrycznych z drugim czynnikiem.

Nikt nie musi być ekspertem IT - odrobina nieufności i zdrowy rozsądek są często bardziej skuteczne niż jakiekolwiek oprogramowanie ochronne.

Aktualna ankieta na temat cyfrowego euro

Odniesienia do szczegółowych artykułów

Temat tożsamości cyfrowej dotyka wielu innych obszarów, które omówiłem bardziej szczegółowo w osobnych artykułach. Jeśli chcesz zagłębić się w poszczególne tematy, znajdziesz tam dalsze analizy, podstawowe informacje i przykłady:

- Elektroniczne akta pacjenta (ePA)Oddzielny artykuł poświęcony jest zagrożeniom związanym z elektroniczną dokumentacją pacjenta - od handlu w ciemnej sieci i luk w zabezpieczeniach po kwestię obowiązku rezygnacji. Duży interfejs między ePA a cyfrowym identyfikatorem jest kluczowym ryzykiem, które należy zrozumieć.

- Digital EuroW innym artykule wyjaśniam ryzyko związane z monitorowaniem i kontrolą, które może być związane z cyfrową walutą banku centralnego. W połączeniu z ogólnoeuropejskim portfelem tożsamości tworzy to bogate w dane skrzyżowanie między zachowaniami finansowymi a tożsamością osobistą.

- Spadek napięcia w NiemczechOpublikowałem również artykuł na temat tak zwanego „przypadku napięcia“. Analizuje on prawne i społeczne implikacje, które pojawiają się, gdy uprawnienia państwa są rozszerzane - temat ten staje się szczególnie istotny w kontekście tożsamości cyfrowych.

- Ponowne wprowadzenie obowiązkowej służby wojskowejW tym kontekście interesujący jest również mój artykuł na temat możliwego powrotu obowiązkowej służby wojskowej. Pokazuje on, w jaki sposób struktury państwowe mogłyby zostać reaktywowane w czasach kryzysu - i dlaczego systemy tożsamości cyfrowej nabrałyby wówczas zupełnie nowego znaczenia.

Końcowe wnioski w sprawie cyfrowego identyfikatora UE

Europejska tożsamość cyfrowa to potężne narzędzie. Obiecuje wygodę, ustandaryzowany dostęp i nowoczesną administrację. Jednak, jak w przypadku każdego narzędzia, sposób jego wykorzystania ostatecznie określi, czy stanie się ono krokiem naprzód, czy zagrożeniem. Prawdziwym problemem nie jest sam portfel, ale połączenie wielu obszarów naszego życia, które wcześniej były celowo oddzielone.

Dane zdrowotne, informacje finansowe, pliki administracyjne i profile prywatne tworzą sieć danych, które - jeśli są nieprawidłowo regulowane lub niewłaściwie wykorzystywane - mogą sprawić, że dana osoba będzie całkowicie czytelna. Nie tylko dla państwa, ale także dla przestępców i firm.

Historia uczy nas, że tworzone systemy rosną. Wyjątki są kodyfikowane. Wygoda zastępuje ostrożność.

Właśnie dlatego potrzebujemy jasnych barier, przejrzystych kontroli i alternatyw, które działają również bez tożsamości cyfrowej. Potrzebne jest krytyczne spojrzenie, które nie opiera się na panice, ale na zdrowym szacunku dla zakresu nowoczesnej technologii. Tylko wtedy cyfrowy identyfikator może stać się narzędziem służącym społeczeństwu - a nie takim, które kształtuje je w tajemnicy.

Często zadawane pytania

- Czym w ogóle jest cyfrowy identyfikator UE i dlaczego został wprowadzony?

Cyfrowy identyfikator to ogólnoeuropejska inicjatywa, w ramach której obywatele powinni mieć możliwość identyfikowania się w celu korzystania z szerokiej gamy usług - od organów publicznych po banki i portale opieki zdrowotnej. UE opowiada się za wygodą, jednolitymi standardami i mniejszą biurokracją. Podstawową ideą jest uczynienie procesów tożsamości bezpieczniejszymi i prostszymi poprzez obsługę wszystkiego za pomocą jednej tożsamości cyfrowej. - Co właściwie oznacza „portfel EUDI“?

EUDI oznacza „europejską tożsamość cyfrową“. Portfel jest aplikacją, która przechowuje cyfrowy dowód tożsamości na smartfonie. Zawiera podstawowe dane tożsamości (imię i nazwisko, datę urodzenia, numer identyfikacyjny) oraz opcjonalne dodatkowe dowody, takie jak prawo jazdy, status ubezpieczenia zdrowotnego lub certyfikat podpisu. Jest to zatem rodzaj cyfrowego portfela dla dowodów osobistych. - Czy to naprawdę bezpieczne, jeśli wszystko jest na moim telefonie komórkowym?

Sama technologia portfela jest stosunkowo bezpieczna - wykorzystuje kryptografię, sprzętowe moduły bezpieczeństwa i selektywne ujawnianie. Problem nie pojawia się na urządzeniu, ale w ekosystemie. Gdy tylko wiele usług korzysta z tej samej kotwicy tożsamości, pojawiają się nowe zagrożenia związane z interfejsami, scentralizowanymi listami, metadanymi i interesami politycznymi lub gospodarczymi. - Jaka jest różnica między „treścią“ a „metadanymi“?

Treść jest tym, co faktycznie udostępniasz - np. „powyżej 18 lat“ lub „ubezpieczony“. Metadane to informacje towarzyszące: Czas, lokalizacja, która usługa zapytała, o jaki dowód poproszono. Metadane ujawniają wiele na temat zachowania użytkownika, nawet jeśli treść pozostaje zaszyfrowana. Metadane są często bardziej wartościowe - dla państw, firm i przestępców. - Jakie dane można teoretycznie powiązać z cyfrowym identyfikatorem?

Technicznie, prawie wszystkie obszary, które wymagają uwierzytelnienia: Opieka zdrowotna, finanse, cyfrowe euro, ubezpieczenia, mobilność, organy publiczne, rejestracja, dane dotyczące zdolności kredytowej, komunikacja, telemetria. Nie dlatego, że planowane jest połączenie wszystkich danych, ale dlatego, że wspólne cechy identyfikacyjne sprawiają, że takie połączenie jest technicznie możliwe. - Jakie jest największe ryzyko z perspektywy rządu?

Największym ryzykiem jest „zmiana celu“. Po wprowadzeniu systemów są one często rozszerzane. Sytuacje kryzysowe, presja polityczna lub „argumenty bezpieczeństwa“ mogą prowadzić do rozszerzenia dostępu, szerszego wykorzystania metadanych lub złagodzenia ograniczeń dotyczących celu. Portfel staje się wówczas potężnym narzędziem kontroli. - Czy państwo może wtedy zobaczyć wszystko na mój temat?

Nie, nie automatycznie. Ale może - poprzez zmiany legislacyjne lub nadzwyczajne zezwolenia - wymusić dostęp do metadanych lub niektórych dowodów. Umożliwia to infrastruktura techniczna. Kluczową kwestią jest to, jak silne są zabezpieczenia prawne i jak niezależnie działają organy nadzorcze. - Jakie jest największe ryzyko z punktu widzenia przestępczości?

Celem przestępców jest kradzież tożsamości, danych zdrowotnych i transakcji finansowych. Naruszony portfel może zostać niewłaściwie wykorzystany do przejęcia konta, wymuszenia, oszustwa ubezpieczeniowego lub ukierunkowanego nadużycia tożsamości. W szczególności dane zdrowotne są bardzo cenne w darknecie, ponieważ są wrażliwe i trwale ważne. - Jakie jest największe ryzyko z komercyjnego punktu widzenia?

Firmy mogłyby wykorzystać portfel do łączenia profili na różnych platformach. Połączenie weryfikacji wieku, miejsca zamieszkania, zachowań zakupowych, aktywności online i danych dotyczących zdolności kredytowej umożliwia tworzenie bardzo precyzyjnych profili konsumentów. Prowadzi to do dyskryminacji cenowej, ukierunkowanych reklam i potencjalnych wykluczeń. - W jaki sposób cyfrowy identyfikator może być powiązany z cyfrowym euro?

Kiedy nadejdzie cyfrowe euro, będzie ono wymagało pewnej formy uwierzytelnienia. Portfel może być do tego wykorzystany. Łączy to transakcje finansowe i tożsamość zweryfikowaną przez państwo - bardzo wrażliwą sieć. Krytycy obawiają się inwigilacji, kontroli zachowań i głębokiej ingerencji w prywatność. - Co się stanie, jeśli mój telefon zostanie skradziony lub zhakowany?

Zależy to od mechanizmów odzyskiwania danych. Jeśli są one zbyt proste - np. poprzez SMS - istnieje ryzyko, że atakujący ukradną tożsamość użytkownika. Jeśli są zbyt skomplikowane, obywatele będą blokowani w codziennym życiu. Potrzebne są solidne procedury wieloskładnikowe, alternatywy offline i brak backdoorów. - Kto kontroluje, które usługi są upoważnione do dostępu do cyfrowego identyfikatora?

Każdy kraj prowadzi „zaufane listy“ - listy godnych zaufania dostawców usług. Organy te decydują, kto jest uważany za godnego zaufania. Tworzy to ośrodki władzy. Ci, którzy znajdą się na liście, uzyskują dostęp do tożsamości obywateli i korzyści ekonomicznych. Pytanie brzmi, jak przejrzyste są te decyzje. - Jaką rolę odgrywają władze i firmy ubezpieczeniowe w łańcuchu ryzyka?

Bardzo duży. Portfel może być technicznie solidny - ale zaplecze rządowe i opieki zdrowotnej jest często słabo chronione. Ataki na gabinety lekarskie, kliniki lub centra rozliczeniowe są już dziś rzeczywistością. Jeśli dane przepływają tam i mogą być powiązane poprzez weryfikację portfela, pojawia się ogromne ryzyko. - Jak realistyczne są ataki za pomocą inżynierii społecznej?

Bardzo realistyczne. Atakujący używają zwodniczo prawdziwych wiadomości, połączeń z pomocą techniczną lub fałszywych aplikacji w celu uzyskania danych odzyskiwania. Ludzie pozostają największą słabością. Dlatego czujność i zdrowa podejrzliwość są ważniejsze niż jakiekolwiek szyfrowanie. - Czy istnieją mechanizmy ochrony przed nadużyciami handlowymi?

Istnieją oficjalne mechanizmy ochrony, ale często są one słabe. Firmy mogą łączyć dane, gdy tylko użytkownik wyrazi na to zgodę - często pod presją czasu lub bez jasnych informacji. Konieczne są bardziej rygorystyczne regulacje, obowiązki w zakresie przejrzystości i wyraźne ograniczenie celu. Sami obywatele mogą zapewnić, że nie będą niepotrzebnie udostępniać danych. - Czy istnieją alternatywy dla cyfrowego identyfikatora?

Tak - dowody papierowe, klasyczne loginy, systemy dwuskładnikowe. Ważne jest, aby te alternatywy pozostały prawnie bezpieczne. W przeciwnym razie pojawi się de facto przymus korzystania z portfela. Systemy cyfrowe nigdy nie mogą być jedyną opcją uzyskania ważnych usług. - Co mogą zrobić obywatele, aby się chronić?

Używaj kodów PIN i danych biometrycznych, nigdy nie udostępniaj danych odzyskiwania, nie używaj podejrzanych aplikacji innych firm 1TP12, aktualizuj urządzenia, regularnie sprawdzaj autoryzacje, korzystaj z opcji rezygnacji w obszarze zdrowia, uważaj na komunikaty „Pilne! Konto zablokowane!“ - czujność wygrywa z łatwowiernością - to najważniejsza zasada. - Czy cyfrowy identyfikator jest zasadniczo zły?

Nie. Może ułatwić wiele rzeczy i umożliwić korzystanie z nowoczesnych usług cyfrowych. Pytanie nie brzmi, czy technologia jest dobra czy zła - ale czy warunki ramowe są solidne. Bez silnych przepisów, przejrzystych kontroli i solidnych alternatyw, wygoda prowadzi do uzależnienia. Jednak przy jasnych zasadach portfel może być użytecznym narzędziem.

Drogi Panie Schall, natknąłem się na ten artykuł raczej przypadkiem. Niemniej jednak jest to najlepszy artykuł, jaki do tej pory przeczytałem na ten temat. Ale:

Skupiasz się na „obywatelu“. Niemieckie prawo rozróżnia mieszkańców i obywateli. Tylko obywatele są uprawnieni do głosowania lub podlegają obowiązkowi służby wojskowej. Jednak „nielegalni cudzoziemcy“ są również objęci ubezpieczeniem zdrowotnym, a większość cudzoziemców otrzymuje świadczenia obywatelskie. Oczywiście mogą oni być obywatelami innego kraju. Dla mnie byłoby lepiej, gdyby orientowali się w ustawodawstwie, które ma tu zastosowanie, a nie z powodów ideologicznych! Tutaj jestem obywatelem RFN, w Polsce czy innym kraju jestem „gościem“, obcokrajowcem czy „obcym“.

Czy powyższe dotyczy również obywateli USA, Kanady itp. - czy oni również otrzymują cyfrowy dowód tożsamości w Niemczech lub UE? Czy mają wtedy identyfikator wielu krajów?

Mam nadzieję, że nie odbierasz tych pytań jako prowokacji.

Dziękuję

E. Nickisch

Drogi Panie Nickisch, bardzo dziękuję za komentarz i słowa uznania dla artykułu - jestem zachwycony.

Jeśli chodzi o twoją uwagę na temat rozróżnienia między obywatelami a mieszkańcami, masz oczywiście rację z prawnego punktu widzenia: w ścisłym sensie prawa konstytucyjnego „obywatele“ odnoszą się do tych, którzy mają również obywatelstwo danego kraju - na przykład z prawami i obowiązkami, takimi jak prawo do głosowania lub obowiązkowa służba wojskowa. W artykule użyłem jednak tego terminu w bardziej ogólnym znaczeniu, tj. jako „osoby mieszkające w UE, których dotyczyłby cyfrowy dowód tożsamości“.

W odniesieniu do Twojego pytania: Nie, obywatele krajów spoza UE, takich jak USA czy Kanada, nie otrzymują automatycznie unijnego cyfrowego identyfikatora. Tożsamość cyfrowa EIDAS 2.0 jest przeznaczona przede wszystkim dla osób mieszkających w kraju UE. To, czy i w jaki sposób obywatele państw trzecich mogą uzyskać taki identyfikator, zależy od tego, czy mieszkają w kraju UE, są tam zarejestrowani i mają dostęp do usług administracyjnych. W takim przypadku mogą otrzymać identyfikator - ale od jednego państwa członkowskiego UE. Identyfikator wielokrotny (np. „kanadyjski“ plus „UE“) nie jest obecnie przewidziany.

Nie odbieram Twoich pytań jako prowokacji - wręcz przeciwnie. Ważne jest, aby pamiętać o tych różnicach.

Szanowny Panie Schall,

Przede wszystkim chciałbym podziękować za pouczający artykuł. Czy Pana zdaniem wskazane jest używanie osobistego telefonu komórkowego wyłącznie do celów identyfikacji cyfrowej? A także prywatnego telefonu komórkowego, który jest używany do mediów społecznościowych i komunikacji? Czy można zatrzeć swój cyfrowy ślad i zapobiec gromadzeniu danych i nadużyciom?

Z pozdrowieniami

S.Reuter

Dobre i ważne pytanie - i szczerze mówiąc, takie, na które w tej chwili można odpowiedzieć tylko z ograniczeniami. Chociaż oddzielne urządzenie może zwiększyć osobistą organizację i poczucie bezpieczeństwa, prawdopodobnie nadal nie stanowi niezawodnej ochrony przed profilowaniem lub gromadzeniem danych. Decydujące czynniki leżą w mniejszym stopniu w samym urządzeniu niż w architekturze systemu, ramach prawnych, interfejsach i późniejszym praktycznym projekcie cyfrowego identyfikatora UE. To właśnie te kwestie nie zostały jeszcze wyjaśnione w przejrzysty sposób. W skrócie: dwa smartfony nie mogą niezawodnie „zamazać“ cyfrowego odcisku, ale mogą co najwyżej oddzielić je organizacyjnie. To, czy i w jakim stopniu można zapobiec niewłaściwemu wykorzystaniu lub łączeniu danych, nie będzie rozstrzygane na poziomie użytkownika, ale na poziomie systemowym i legislacyjnym - a to wciąż się zmienia. Pewien stopień sceptycyzmu i podejście wyczekujące jest zatem całkowicie uzasadnione z dzisiejszej perspektywy.